CTI Nedir

Siber Tehdit İstihbaratı (Cyber Threat Intelligence), birden fazla kaynak aracılığıyla dijital envanterlere yönelik tehditler hakkında kesin bulguların paylaşıldığı, aksiyon alınabilir bilgilerdir. Bir kuruluşun güvenliğini tehdit eden mevcut ve potansiyel saldırılar hakkında bilgilerin toplanması analiz edilmesi, değerlendirilmesi, saldırgan motivasyonları, saldırganların amaçlarını, saldırının kaynağı, gibi kritik sorulara ait verileri toparlayıp anlamlandırması ve saldırı gelmeden savunma operasyonlarını harekete geçirilmesi gibi işleyişini de gerçekleştirir.

Cyber Tjreat Intelligence sayesinde olası saldırıları erken tespit edilebilmesi ve önlenebilmesi için elde edilen bilgilerin doğru analiz süreçlerinden geçirilerek kurumun güvenlik politikalarına entegre edilebilir. CTI, amacı potansiyel saldırılara karşı önlem alabilmek, hızlı ve net aksiyon imkanı sağlamak ve daha önce bilinen zararlı faaliyetlerin paylaşımıdır.

CTI sonucunda elde edilen bulgulara örnek olarak; banka çalışanlarının bilgilerinin ifşa eden web sitesi tespiti, çalıntı kredi kartlarının bilgisi, kurumsal e-posta adresleri, zararlı yazılım bildirimleri, zararlı url bildirimleri örnek verilebilir.

Bilgi istihbarat demek değildir farkları vardır. Bu farklar;

|

Bilgi |

İstihbarat |

|

Ham, filtrelenmemiş veri |

Filtrelenen veri |

|

Analiz yapılmadan iletilir |

Analiz edilir ve yorumlanır |

|

Doğru, yanlış, yanıltıcı, eksik, alakalı veya alakasız olabilir |

Kesin, güncel, bütün ilişkili olmalıdır |

|

Aksiyon alınmaz |

Aksiyon alınabilir |

Etkin Tehdit İstihbaratının Temel Özellikleri

· Kanıta dayalı olması

· Kuruluş için fayda sağlaması

· Uygulanabilir olması

İstihbarat sürekli devam eden faaliyet olmasında sonucu işlemler bir döngü şeklinde uygulanır. Döngüde gerçekleşen adımlar uygulanılarak istihbaratın sürekli olarak planlanması, elde edilen tüm verileri işlenmesi ve yönetilmesi amaçlanmaktadır. Döngünün adımları;

1. Planlama ve yönlendirme (Gereksinimler ve önceliklerin belirlendiği ilk adımdır. 5N 1K metodolojisini kullanılarak gerekli yönlendirmeleri sağlar. Aynı zamanda bu adım, hangi alanlarda istihbarat üretileceğinin belirlendiği adımdır.

Siber tehdit istihbaratı gerçekleştirilirken belli başlı sorulara cevap verebiliyor olmalıdır bu sorular;

Kim saldırıyor ? ( Bilinen grupların saldırı davranışları var mı yok mu )

Neden saldırıyor ? ( Saldırının arkasındakilerin motivasyonu yani hedef odaklı mı rastgele bir saldırı mı )

Neyi amaçlıyorlar ? (saldırganların öncelikleri ne)

Nereden saldırıyorlar ? (saldırganların jeopolitik durumları)

Nasıl savunabilirim ? ( IP adresi, hash, url, email adres bilgisi gibi bilgilerden yola çıkarak tanımlama ve aksiyon alma)

2. Toplama ( Siber tehdit istihbaratı bilgi toplamak için, OSINT (Açık Kaynak İstihbaratı), SOCMINT (Sosyal medya istihbaratı), HUMINT (İnsan istibaratı), MASINT (ölçü ve imza istihbaratı), SIGINT (sinyal istihbaratı) ve birçok yolla istihbarat yöntemi kullanılarak bilgi toplama adımıdır.)

3. İşleme ve değerlendirme (Toplanan veriler işlenir yorumlanır ve anlaşılacak bir forma dönüştürülür. Verilerin işlenerek bilgiye dönüştüğü adımdır.)

4. Analiz etme ve üretme ( Farklı istihbarat yöntemleriyle elde edilmiş farklı istihbaratları kaynaştırma aşamasıdır. Analiz, çalışma unsurunu tanımlayan, olayların ve sonuçların tahminine izin veren gerçekler ve bulgulardan oluşur.)

5. Dağıtım ve entegrasyon

Tehdit istihbartının kapsadığı yöntemler;

Taktiksel Yöntemler:

Tehdit aktörlerinin tanımlanmasına yardımcı olmak için Kullanılabilecek teknik istihbaratıdır. IP adresleri, dosya adları, hash bilgileri, IoC, Saldırgan profili, malware’e ait indikatörler dosya türü ne exe mi word mü gibi soruları cevap aramaktadır.

Operasyonel Yöntemler:

Tehdit aktörlerinin motivasyonlarını, yeteneklerinin, kullandığı araçları, teknikleri ve prosedürleri dahil olmak üzere ayrıntıları bilgileri elde eder. Savunanlar, saldırı hakkında detaylı bilgi, erken saldırı uyarısı, sosyal medya, Kim, Ne, Ne zaman yapmış gibi sorulara cevap aramaktadır.

Stratejik Yöntemler:

Üst düzey kurumsal stratejiyi yönlendirmek için kullanılabilecek siber tehditlerle ilişkili genel riskler hakkında istihbarat sağlar. Kurumun gelecekte karşısına çıkabilecek fırsatları değerlendirmek, tehditleri önceden tespit edebilmek ve bu anlamda doğru karar alabilmek açısından önem arz etmektedir. istihbarat ile ilgili raporlar kim ve niçin yapmış yeterli güvenlik önlemleri alınmıyor mu, gözden kaçan risk faktörleri neler, Karar vericiler kim, jeopolitik konumları nerede, riskleri neler gibi sorulara cevap aramaktadır.

Tehdit istihbarat kaynakları

Kurum içi tehdit istihbaratı ve kurum dışı tehdit istihbaratı olarak iki kısma ayrılabilir.

Kurum içi tehdit istihbaratı Kuruluşun kendisinden toplanan veri noktaları ve bilgiler kurum içi tehdit istihbaratını oluşturur. Örnek olarak;

· LOG dosyaları

· Olay müdahale raporları

· Güvenlik duvarı logları

· DNS Logları

· Gerçekleşmiş güvenlik denetim raporları

Kurum Dışı Tehdit İstihbaratı Kurum dışındaki çeşitli kaynaklardan tehdit istihbaratının temin edilmesini gerektirir. Örnek olarak;

· Bloglar

· Haber kaynakları

· Zafiyet haberleri

· APT gruplarının bilinen yöntemleri

· Sosyal medya

· Darkweb forum siteleri

Siber Tehdit İstihbaratı Nasıl Toplanır ?

Veri ve enformasyon istihbarat değildir fakat analiz edilerek istihbaratın üretilmesi için gerekmektedir. Kuruluşların veri tabanlarında ve loglarından binlerce siber tehdit istihbaratı verisine erişebilmektedir. Kuruluşlar için organize edilen ve devam eden tehsit aktörleri yalnızca geride bıraktıkları dijital izlerle görülmektedir. Bu nedenlerden dolayı işletmelerin ağ sınırlarının ötesinde, özellikle kuruluşların ve alt yapılarını hedef alan gelişmiş tehditlere karşı görünürlüğe ihtiyaç vardır burada tehdit istihbaratın önemi ortaya çıkmaktadır.

Seviye 1 : Tehdit Aktörleri

Bir IOC (Indicator of Compromise) ya da tehdit aktörü tehlikeye atılmış sistemleri araştırmak ve tanımlamak için kullanılabilen bilgi parçalarıdır. Bu bilgi parçaları, IT sektöründe uzun süredir var olmaktadır ancak bilgi güvenliği sektörü bu verileri daha yapısal ve tutarlı bir şekilde kullanmaktadır.

Dosya Hashlerine ve Reputation Değerleri – Taktik istihbarat paylaşımında ilk olarak buraya bakılır yani siber tehdit istihbaratı toplama işlemi buradan başlamaktadır. Bir Malware ait dosyanın MD5 ve SHA1 algoritmaları kullanılarak hash bilgisi alınmaktadır. Bu alınan hash bilgisi aratılarak dosya daha önceden zararlı ise tespit edilebilmektedir. Hash bilgileri dışında bir zararlıya ait itibar verileri de kullanılmaktadır. Bu veriler IP adresi ve URL gibi internet ağı üzerinde web sayfalarının risk dereceleridir.

Phishing adresleri ve diğer dolandırıcılık sayfaları

– Botnet komuta ve kontrol merkezleri

– Takip edilemeyen ıp adresleri (TOR)

– Anonoimlik oluşturulan proxy hizmetleri

– Honeypot ağları, web sunucuları, e-posta sunucuları ve diğer sistemlerde faaliyetlerini taklit edeen bilgisayarlar ve webte gezinen bilgisayarlar kullanıcıları oluşturarak gerçekleştirirler.

Seviye 2 – Tehdit Aktörleri

Buradakiler veriler daha çok analiz edilmeye ihtiyacı vardır. Analiz ekipleri saldırılara ilişkin teknik, taktik ve prosedürleri tespit etmelerinde yardımcı olmaktadır. Bu rapor ve istatiksel, zararlı yazılım analizleri ve davranışlarını daha iyi anlamamıza yardımcı olmaktadır.

Siber tehdit istatiksel, raporları ve anketlerine bakılarak da bu tarz veriler elde edilmektedir. Raporlar en yaygın saldırıları ve bunları ortaya çıkan tehditler konusunda uyarılar, zararlı yazılım, spam, botnetler ve siber tehditleri öğeleri hakkında bilgiler sağlıyor.

Zararlı yazılım analizi ile örneklerinin davranışlarına ve bunların arkasındaki saldırganları niyetlerine ait değerli bilgileri sağlamaktadır. En ayrıntılı otomatik zararlı yazılım analizi, dinamik analiz veya sanal alan oluşturma (sandboxing) teknolojisi ile sağlanmaktadır. Sandboxing ile şüpheli bir dosyanın, kurumsal ağdan izole edilmiş bir sanal yürütme ortamında çalıştırılmasına izin verilir. Korumalı alan olan sandbox, dosyanın aldığı ve aşağıdaki gibi kötü amaçlı faaliyetleri de dahil olmak üzere tüm eylemleri gözlemleyip belgelendirmektedir.

· Registry keyleri eklemek

· Antivirüs devre dışı bırakmak

· Ağda aramalar yapması

· web sunucularını kumanda etmek ve kontrol etmek için göstergeler.

· Sunuclar ile bağlantı sağlama

Seviye 3 : Stratejik Siber tehdit istihbaratı

Stratejik siber tehdit istihbaratı kuruluşları hedefleyen spesifik düşmanlar ve yakın gelecekte getireceği tehlike hakkında bilgi vermektedir.

Dark Web’i gözlemlemek – Siber saldırganlar faaliyetlerini gerçekleştirmeden önce bazen birbirlerinden fikir alma alışverişine bulunmaktadırlar siber istihbarat analizcisi ise burada neyi hedeflediklerini yorumlayıp gerekli önlemleri almasını sağlamaktadır. Zararlı yazılımlar, özel saldırılar oluşturma, phishing kampanyaları oluşturmak, DDoS saldırıları oluşturma ve kullanma konusunda uzmanlıklarını paylaşmaktadır. Kredi kartı, sosyal güvenlik numaraları, kişisel bilgileri içeren dijital verileri almak satmak , Exploit kitleri, siber silahlar edinmek, zararlı yazılım koruma araçlarını satmak almak gibi işlemleri dark web üzerinde gerçekleştirmektedirler.

Motivasyonlar ve niyetler – Analist ekibi, saldırganların motivasyon ve niyetlerini bilmeleri çok fazla iş yarar bilgi edinebilirler yani saldırganın motivasyonuna bakarak hangi endüstriyi kuruluşu varlıklarının hangilerini en çok hedef alma olasılığı bulunduğuna dair kanıt sağlamaktadır.

Teknik, taktik ve prosedürler- Saldırganların TTP (Taktik, teknik, prosedür)’ler hakkında bilgileri edinmek değerlidir çünkü saldırganları tespit etmek için ne aramaları gerektiğini öğrenmelerine yardımcı olmakla kalmaz, güvenlik teknolojilerini nerede güçlendireceği konusunda da bilgi verebilmektedir. Araştırmacılar, çoğu zaman saldırganların web üzerindeki faaliyetlerini izleyerek düşmanların TTP’leri hakkında çoğu şeyi öğrenebilirler. Kanıtlar olarak şunları içerir; Forumlarda ve sosyal medya sitelerinde plan ve taktik tartışmaları, geliştirilen yeni exploitler ve araçlarla ilgili bilgi alışverişi, kredi kartı numaraları, kişisel bilgiler ve diğer dijital varlıkların satışı leak edilmiş veriler ve detayları.

Any.run ile Siber Tehdit İstihbaratı

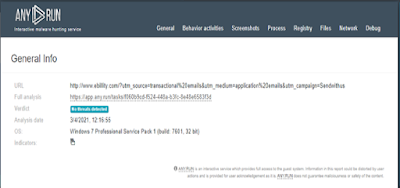

Any.run bizlere online bir sandbox ortamı sunmaktadır.

Any.run çalıştırıldıktan sonra yeni bir task oluşturulabilir ya da public bir task incelenebilir.

Daha fazla verileri toplayabilmek için public bir task seçerek devam ediyorum.

Burada http requstler gösteriliyor bu bize zararlı aktivite çalıştıktan sonra hangi sunucuya bağlandığı göstermektedir bunun sayesinde lokasyon tespiti yapabiliriz. GET/POST isteklerine bakabiliriz bağlantı sağladıktan sonra ne tür aktivitelerde bulunduğunu görebiliriz.

Text report sayesinde çalışan prosesleri tamamını rapor halinde any.run bize sunmaktadır.

Processes graph sayesinde zararlı aktivite çalıştıktan sonra ne tür prosesleri çalıştırdığına dair bir ağaç haritası sunmaktadır

MITRE ATT&CK™ MATRIX any run bize burada mitre att&ck matrisi üzerindeki framewrokü sunmaktadır. Saldırganların taktik teknik ve prosedürlerine ulaşabilmekteyiz. Buradaki bilgileri kullanarak saldırganların hangi APT gruplarında olduğuna ulaşabiliriz.

CTI’ın Kurumlar Açısından Önemi ?

· Tehdit İstihbaratı, kuruluşların genel güvenlik önlemlerini korumasında önemli bir rol oynar. Tehdit istihbaratı doğrudan kurumun güvenlik önlemlerinde yararlanarak güvenlik operasyonlarını daha etkin yapılandırmamız için yol gösterici olmaktadır. Kuruluşlara proaktif bir siber güvenlik duruşu geliştirmeleri ve genel risk yönetimi politikalarını desteklemeleri için güç verir. Sadece tepkisel değil öngörücü bir siber güvenlik duruşuna doğru ivme kazandırır

· Günümüz teknoloji dünyası siber saldırılarla karşı karşıya kalmaktadır. Giderek daha tehlikeli ve karmaşık bir yapıya dönüşmektedir. CTI ise artan saldırılar hakkında daha önceden bilgileri toplayarak siber atakları azaltmaya ve önlemeye yardımcı olur. Tehdit istihbaratı sayesinde kimin saldırdığı, saldırganın motivasyonlarını araştırıp rapor halinde sunar. Güvenlik alanında önemli kararlar alınmasına yardımcı olmaktadır.

· Gelişmiş tehdit tespitini sağlar.

· Bir siber saldırı tespiti sırasında ve sonrasında daha iyi karar vermeyi sağlar

· Siber savunma alanında yaşanılan doğrulanmış bulguların oluşturduğu alarmları incelenmesi, ihlallerin tespit edilmesi, gerekli yamaların önceliklendirmesi ve bunlara bağlı olarak yapılması gereken aksiyonları belirlemek amacıyla gereklilik sağlar.

· Kurum içi istenmeyen olaylar gerçekleşmeden önce müdahale edilmesini sağlar.

· Bir siber tehdit istihbarati sistemi kötü niyetli IP’ler ve domainler ile iletişim girişimlerini izleyebilir, çalışanlara yapılabilecek olası phishing saldırılarını algılayabilir.

· Gerçekleşmiş bir veri sızıntısının hemen farkına varmayı sağlar. Bu da zararın etkisini en aza indirir.

· Veri kaybı yaşandığı anda hangi cihaz üzerinde gerçekleştiği olduğu bilgisni belirlemeye yardımcı olur

· Daha önceden gerçekleşen saldırılar üzerinde analiz yapılarak gerekli alınması önlemler hakkında fikir verir.

· Bir kurum gerçekleşen saldırıyı tespit ederek bu saldırıya ait teknik, taktikleri İstihbarat paylaşımı sağlayarak diğer organizasyonları aynı yöntemle gelebilecek saldırıya gerekli önlemleri almasına yardımcı olur.

Sonuç

Ponemon Enstitüsü tarafından 2015 yılının yapılan bir ankete göre; Şirketlerin %40’ında son 24 ayda maddi bir güvenlik ihlali yaşanmıştır ve ihlallerin %80’ninin, tehdit istihbaratı ile engellenebileceği ya da hasarı en aza indirebileceği tespit edilmiştir. Katılımcıların sadece %36’sı şirketlerinin savunmasını güçlü olarak değerlendirmiştir. Katılımcıların neredeyse yarısı bir saldırının sonuçlarını önlemek veya azaltmak için aldıkları istihbarat verilerini artırmaktadır. Bu kurumlar ortalama olarak haftada 16937 alarm almaktadır. Alarmların sadece 3218’i (%19) güvenilir olarak değerlendirilmiştir. Alarmların sadece 705’i (%4) araştırılabilmiştir. Yanlış uyarılara karşılık yılda 1.27 milyon dolar harcadığı belirlenmiştir. Bu bahsedilen problemler doğru siber tehdit istihbaratı yöntemleri ile minimuma indirgenebilir. Siber tehdit istihbaratı, olası tehditler hakkında farkındalık kazandırılması amacı taşımaktadır. Kurum içi istenmeyen olaylara gerçekleşmeden önce müdahale edilmesi için gerekli bir alandır. Bu şekilde güvenlik çözümleri en üst seviyeye çıkarılmış ve gerekli önlemler alınmış olur. Siber tehdit istihbaratının faydaları arasında; veri kaybını önleme, veri ihlallerini tespit etme, olay yanıtı, tehdit analizi, veri analizi, tehdit istihbarat paylaşımı sayılabilir.

Veri kaybını önleme – Bir siber tehdit istihbaratı ile, kötü niyetli IP’ler ve domain alanları ile ieltişim girişimlerini izleyebilir, çalışanlara yapılabilecek olası phishing saldırılarını algılayabilir. Bu verilerin toplanıp analiz edilmesiyle de olası benzer durumlar için önlem niteliği oluşturulabilmektedir.

Veri ihallerini tespit etme- Gerçekleşmiş veya gerçekleşebilir bir veri ihlali ne kadar erken tespit edili ve engellenirse, kurum üzerindeki etkisi de o kadar az olur. Bu noktada veri ihlalleri ve sızıntıarı tespiti hem maddi açıdan yaşanacak kayıplara hem de kurumun sayfınlık kaybetmesine bir önlem niteliği taşımaktadır.

Siber Olay Müdahalesi – Bahsetmiş olduğumuz veri sızıntısının hangi cihazlar üzerinde gerçekleştiği ya da gerçekleşmekte olduğu bilgisi tehlikeye giren sistemleri belirlemeye yardımcı olmaktadır. Böylelikle aynı ihlallerin gerçekleşmemesi adına alınacak önlemler daha bilinçli yapılabilmektedir.

Tehdit Analizi – Gerçekleştirilen tehdit analizi, gerekli savunma sistemlerini devreye almasını sağlar. Bu analiz daha önce sisteme yapılmış saldırılar veya gerçekleşmeden önce tespit edilmiş saldırılar üzerinden gerçekleşmektedir. Buradaki amaç saldırganların teknik, taktik ve prosedürlerini anlamak.

Veri analizi- toplanan verilerin analiz edilmesi saldırgaların oluşturdukları tehditlere karşı ek bilgiler elde edilmesine yardımcı olur. Verilerin analiz sonucunda istihbarat elde edilmelidir.

Tehdit istihbarat paylaşımı – Analizvilerin elde etmiş olduğu istihbaratları public alanda paylaşarak diğer analizcilerin haberdar olmasını sağlamak.

Sonuç olarak hedeflenen saldırılara karşı kullanılan önlemlerin gerçekleştirilmesine yardımcı olmaktadır. Gerçekleşmekte olan tehditlerle bireysel olarak savaşmak neredeyse imkansız olduğu için topluluklar arası bilgi paylaşımı siber tehditler ile mücadele edilmesinde önem arz etmektedir.

Kaynak

https://en.wikipedia.org/wiki/Cyber_threat_intelligence

https://www.slideshare.net/OuzcanPamuk/siber-tehdit-stihbarat-threatintelligence

https://www.slideshare.net/bgasecurity/her-yonuyle-siber-tehditistihbarat?

https://www.crowdstrike.com/cybersecurity-101/threat-intelligence/

https://research.aimultiple.com/cti/

Comments

buy atorvastatin 80mg generic atorvastatin 40mg uk buy generic lipitor

order cipro 1000mg online – purchase ethambutol without prescription amoxiclav order online

buy ciprofloxacin paypal – cost keflex 500mg purchase augmentin for sale

metronidazole 400mg cost – terramycin 250 mg uk zithromax 250mg brand

ciprofloxacin 500mg pills – purchase chloromycetin sale erythromycin 500mg canada

buy ivermectin 6mg – cost cefixime 100mg tetracycline 500mg drug

buy valacyclovir paypal – order zovirax zovirax 400mg cheap

where to buy stromectol online – cefixime order online purchase sumycin online cheap

order metronidazole 200mg for sale – order amoxicillin azithromycin 500mg brand

buy ampicillin generic buy amoxil no prescription order generic amoxicillin

lasix generic – coumadin 5mg without prescription capoten 25 mg cheap

oral glycomet 1000mg – oral duricef order lincomycin 500 mg for sale

retrovir 300 mg drug – buy zyloprim 100mg for sale generic allopurinol

clozapine 50mg price – buy aceon 8mg generic famotidine 40mg ca

purchase quetiapine sale – effexor 75mg sale buy eskalith online

brand anafranil 50mg – paxil canada doxepin us

atarax 25mg tablet – buspirone oral endep 25mg brand

Le logiciel de surveillance à distance du téléphone mobile peut obtenir les données en temps réel du téléphone mobile cible sans être découvert, et il peut aider à surveiller le contenu de la conversation.

order augmentin 375mg online – purchase baycip without prescription buy cipro 500mg without prescription

amoxicillin usa – trimox for sale cipro 500mg pills

buy generic zithromax online – buy flagyl online order ciprofloxacin 500mg

purchase cleocin for sale – suprax price chloramphenicol pills

buy ivermectin 6mg online – levaquin medication brand cefaclor 250mg

albuterol where to buy – fluticasone without prescription brand theophylline

order medrol – order zyrtec 5mg oral astelin 10 ml

generic desloratadine 5mg – ventolin medication order generic albuterol inhalator

Wow, amazing weblog layout! How lengthy have you been running a blog for?

you made running a blog look easy. The overall glance of your site is magnificent, let alone the

content material! You can see similar here najlepszy sklep

glyburide 5mg pills – buy pioglitazone 15mg sale order forxiga 10 mg sale

glycomet 500mg pill – buy precose 50mg for sale how to buy acarbose

prandin tablet – jardiance cheap jardiance order

buy prescription drugs from india https://indiaph24.store/# india pharmacy mail order

Online medicine home delivery

mexico drug stores pharmacies: mexican pharmacy – best online pharmacies in mexico

rybelsus 14 mg cost – order semaglutide 14 mg generic DDAVP for sale online

order lamisil – buy generic lamisil 250mg purchase griseofulvin without prescription

ketoconazole online order – purchase butenafine cream buy sporanox pill

famvir order online – buy famvir paypal order valcivir 1000mg

https://indiaph24.store/# top 10 pharmacies in india

http://canadaph24.pro/# canada pharmacy 24h

india pharmacy mail order http://indiaph24.store/# top 10 online pharmacy in india

indian pharmacy paypal

buy canadian drugs canadianpharmacymeds com canada online pharmacy

buy digoxin sale – buy avapro no prescription furosemide pill

http://mexicoph24.life/# mexican online pharmacies prescription drugs

mexican rx online cheapest mexico drugs buying prescription drugs in mexico

ciprofloxacin 500 mg tablet price: ciprofloxacin over the counter – cipro

http://lisinopril.network/# lisinopril 40 mg for sale

buy cytotec over the counter Cytotec 200mcg price Abortion pills online

http://ciprofloxacin.tech/# cipro 500mg best prices

low dose tamoxifen tamoxifen for sale tamoxifen

propecia no prescription: cost propecia without prescription – order propecia without insurance

http://finasteride.store/# propecia medication

http://nolvadex.life/# tamoxifen men

how does tamoxifen work tamoxifen side effects forum does tamoxifen cause joint pain

buying propecia: propecia without a prescription – buy propecia

http://lisinopril.network/# prinivil coupon

tamoxifen for breast cancer prevention nolvadex steroids nolvadex for sale

zestoretic 10 12.5 lisinopril 20 lisinopril tablets for sale

http://lisinopril.network/# lisinopril 500 mg

buy cytotec over the counter: Abortion pills online – buy cytotec over the counter

http://finasteride.store/# generic propecia price

propecia cost order propecia without dr prescription cost propecia without a prescription

tamoxifen premenopausal: femara vs tamoxifen – nolvadex for pct

https://finasteride.store/# cheap propecia no prescription

https://finasteride.store/# cost of cheap propecia without rx

tamoxifen and depression: tamoxifen 20 mg tablet – nolvadex gynecomastia

tamoxifen dose tamoxifen adverse effects tamoxifen pill

http://nolvadex.life/# tamoxifen for sale

zestril medication lisinopril uk lisinopril 5mg prices

buy ciprofloxacin over the counter purchase cipro or buy ciprofloxacin over the counter

https://nxu.biz/smart_intelligence_engine/?q=http://ciprofloxacin.tech cipro 500mg best prices

antibiotics cipro cipro and buy cipro online without prescription cipro ciprofloxacin

https://lisinopril.network/# https://lisinoprilpharm.com/%5Dlisinopril

buy generic propecia order cheap propecia pill or order cheap propecia no prescription

http://www.google.ge/url?q=https://finasteride.store get generic propecia without rx

buying cheap propecia no prescription cost generic propecia without rx and cost of propecia for sale cost of generic propecia

buy cytotec over the counter cytotec online or cytotec buy online usa

https://nxu.biz/smart_intelligence_engine/?q=http://cytotec.club buy misoprostol over the counter

buy misoprostol over the counter Misoprostol 200 mg buy online and buy cytotec online order cytotec online

where to buy nolvadex buy nolvadex online or tamoxifen endometrium

https://images.google.bs/url?q=https://nolvadex.life tamoxifen brand name

aromatase inhibitor tamoxifen tamoxifen bone pain and tamoxifen bone density common side effects of tamoxifen

nolvadex pct tamoxifen for gynecomastia reviews tamoxifen postmenopausal

lisinopril 10mg price in india: lisinopril 40 mg daily – lisinopril 30 mg cost

https://nolvadex.life/# tamoxifen

microzide 25 mg canada – buy microzide 25mg online cheap zebeta 5mg cost

http://cytotec.club/# buy cytotec pills online cheap

get generic propecia pill order generic propecia price buying generic propecia without dr prescription

order generic propecia without rx: buying generic propecia pill – buy cheap propecia without rx

https://nolvadex.life/# tamoxifen alternatives premenopausal

Cytotec 200mcg price buy cytotec pills Cytotec 200mcg price

http://ciprofloxacin.tech/# cipro for sale

cost propecia without prescription cost generic propecia for sale cost of cheap propecia tablets

buy cipro online: buy ciprofloxacin over the counter – ciprofloxacin order online

cost propecia online buy propecia prices or get propecia

http://www.gubanr.com/export.php?url=http://finasteride.store cost of cheap propecia no prescription

propecia cheap propecia tablets and cost of propecia online propecia medication

ciprofloxacin: where can i buy cipro online – where to buy cipro online

https://lisinopril.network/# lisinopril pills

tamoxifen dosage femara vs tamoxifen nolvadex pct

https://nolvadex.life/# tamoxifen effectiveness

https://cytotec.club/# Abortion pills online

how to get nolvadex: raloxifene vs tamoxifen – aromatase inhibitor tamoxifen