WannaCry Nedir Ve WannaCry YARA Kuralının Yazılması

WannaCry

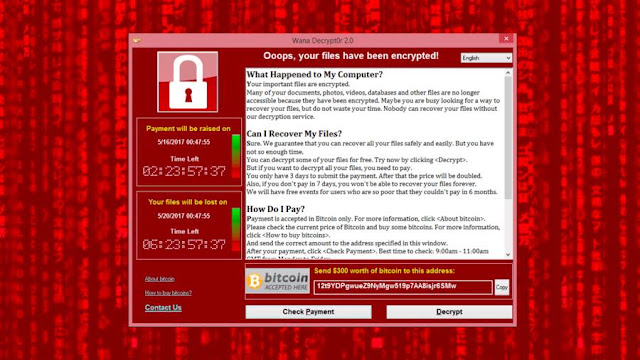

Windows’u hedef alan bir fidye yazılımıdır. Wannacry, enfekte olduğu bilgisayardaki dosyaları şifreleyip yeniden erişime açılabilmesi için fidye talep etmektedir. WannaCry Microsoft’un Sunucu Mesaj Bloğu (SMB) protokolünü uygulamasındaki MS17-010 güvenlik açığından yararlanmaktadır. WnnaCry bilgisayarlara eriştikten sonra bilgisayarın sabit disk sürücüsünü şifrelemekte ve ardından SMB’nin güvenlik açığından yararlanarak internetteki rastgele bilgisayarlara ve LAN’da ayı LAN üzerindeki bilgisayarlar arsında yayılmaya çalışmaktadır.

Wannacry’ın etkiledği büyük kuruluşlar;

· São Paulo Court of Justice (Brezilya)

· Vivo (Telefônica Brasil) (Brazil)

· Waterloo Üniversitesi(Kanada)

· PetroChina (Çin)

· Kamu Güvenliği Bürosu (Çin)

· Sun Yat-sen Üniversitesi (Çin)

· Instituto Nacional de Salud (Kolombiya)

· Renault (Fransa)

· Deutsche Bahn (Almanya)

· Telenor Hungary (Macaristan)

· Andhra Pradesh Police(Hindistan)

· Dharmais Hastanesi (Endonezya)

· Harapan Kita Hastanesi (Endonezya)

· Milano-Bicocca Üniversitesi(İtalya)

· Portugal Telecom (Portekiz)

· Automobile Dacia (Romanya)

· Dışişleri Bakanlığı (Romanya)

· MegaFon (Rusya)

· İçişleri Bakanlığı (Rusya)

· Rusya Demiryolları (Rusya)

· Banco Bilbao Vizcaya Argentaria(İspanya)

· Telefónica (İspanya) · Sandvik (İsveç)

· Ulusal Sağlık Servisi (Birleşik Krallık)

· Nissan BK (Birleşik Krallık)

· Q-Park (Hollanda)

· FedEx (ABD)

· Garena Blade and Soul (Tayland)

Wannacry’ın İncelenmesi

Amaç: Wannacry malware ını kendine has özelliklerini tespit edip yara kurallarını yazmak.

Öncelikle Hxd yi kurdum ve çalıştırdım daha sonra wannacry dosyasını içerisine dahil ettim.

( HxD : https://mh-nexus.de/en/hxd/ hxd yi kullanmamın sebebi zararlı yazılımın hex değerline bakmak gördüğüm zararlı değerleri yara kuralında yazmak. )

Zaralı dosyayı Hxd de çalıştırdım.

Ilk olarak karşıma sağ tarafta string olarak MZ değeriyle karşılaştım. MZ yani windowsun standrt çalıştırılabilir dosya olduğunu belirtir.

Hex kodlarında dolaşırken garip bir hex kodu daha gördüm internektte araştırınca veritabını ya da sunucu işlemlerini sonlandırmak için çalıştırıl olduğunu öğrendim

Biraz daha Inceledeikten sonra wana crypto diye bir şey ile karşılaştım wana cryptor bilgisayardaki soyaları şifreleme aşamasına geçer.

Çeşitli dll dosyalarına rastladım

Exe dosyası gördüm

.bwnry uzantılı bir şey gördüm ona benzer var mı diye search ettim ve birkaç tane daha buldum

Hxd ile inceledikten sonra yara kurallarını yazma aşamasına geldik yara kurallarını yazmadan önce HxD de bulmuş olduğumuz zararlı olabilecekleri bir tablo içerisinde toplayıp daha sonra yara kurallarını yazdım buda bana pratiklik sağalar.

Yazdığım yara kuralı;

rule yarakural

{

meta:

description= “WanaCry incelenmesi”

author=”Muhammed AYGUN”

strings:

$bwnry = {62 2E 77 6E 72 79}

$cwnry = {63 2E 77 6E 72 79}

$rwnry = {72 2E 77 6E 72 79}

$swnry = {73 2E 77 6E 72 79}

$twnry = {74 2E 77 6E 72 79}

$ma1 = “tasksche.exe”

$ma2 = “Wncry@”

$ma3 = “msg/m_”

$grant = “icacls . /grant Everyone:F /T /C /Q”

$hex_grant= {69 63 61 [7-7] ?? 72 61 6e 74}

/* ?? wilcardslar içserisnde belirsiz olduğu için kullanıldı yan yerine herhangi bir byte lık deger gelebilir.

[7-7]:7 byte lık herhangi bir deger gelebilir demektir. */

$d1 = “KERNEL32.dll” nocase

$d2 = “USER32.dll” nocase

$d3 = “ADVAPI32.dll” nocase

$d4 = “SHELL32.dll” fullword

$d5 = “OLEAUT32.dll” fullword

$d6 = “WS2_32.dll” fullword

$d7 = “MSVCRT.dll” fullword

$d8 = “MSVCP60.dll” fullword

condition:

for all of ($d*):($) and $hex_grant and 1 of ($ma*) and all of ($bwnry, $cwnry, $rwnry, $swnry, $twnry) and $grant

}

Yazmış olduğum bu kuralı notpad++ içerisinde uzantısını .yar olarak kaydettim. daha sonra Kali Linux a geçtim zararlı yazılımın ve yara kuralı yazılı olan dizine giriş yaptım ve yara komutunu çalıştırdım.

yara wncry.yar wncry.exe

Ana kuralda tag ın isimini yarakural yazmıştık çıktı olarak karşımıza çıktı.

bu komuta ek olarak –s parametresini kullanarak eşleşen kelime dizilerini yazdırabiliriz.

Kaynak:

https://tr.wikipedia.org/wiki/WannaCry

https://www.kaspersky.com.tr/resource-center/threats/ransomware-wannacry