6. ESXi’ye Yönelik Güvenlik Zafiyetleri, Saldırı Vektörleri ve Tehdit Ekosistemi

ESXI sistemler sayesinde onlarca, yüzlerce sistemi bir anda yönetebilir hale getirmektedir. bundan dolayı ESXİ sunucularını kurumda değerli varlıklar haline getirmektedir. siber saldırgan ESXİ farkında olmuştur bundan dolayı ele geçirmeye çalışarak hipervizör seviyede şifrelemeye çalışılmıştır. Buna ek olarak, ESXi güvenlik açıklarındaki son artış ve hipervizör düzeyinde nispeten az güvenlik kontrolü, verilerin daha büyük ölçekte ve daha az çabayla değiştirilmesine olanak tanır.

ESXi, klasik işletim sistemlerine göre daha “minimal” görünse de saldırgan açısından yüksek etki – düşük görünürlük kombinasyonu sunar. Bu yüzden tehdit ekosistemi son yıllarda ciddi şekilde olgunlaştı. Ayrıca kurumların büyük çoğunluğu bu altyapıları yeterince korumuyor, üstelik bu sistemlere kurulabilecek herhangi bir antivirüs, edr vs bulunmuyor, bu da bu tür güvenlik ihlallerini tespitini çok daha zorlaştırıyor. Endpoint çözümleri kötü amaçlı yazılım algılama etkinliğini artırdıkça, bazı devlet destekli tehdit aktörleri , ağ aygıtları, SAN dizileri ve VMware ESXi sunucuları gibi genellikle EDR’yi desteklemeyen sistemlerde kötü amaçlı yazılım geliştirme ve dağıtma yoluna gitmiştir

Forensics analizi ile ESXİ sistemlerinde bir güvenlik ihlali olup olmadığı anlaşılabilir.

Saldırganlar özellikle çok etki yaratacağını bildiğinden kurumsal saldırıların başlıca hedefi halinde ESXİ sistemleri gelmektedir. Bunun nedeni kurumlar IT altyapılarında özellikle sunucuların sanallaştırma altyapısında kullanılmasının artmasından kaynaklanmaktadır. Bir saldırgan sanallaştırma altyapısında admin yetkileri elde ederse otomatikmen sanallaştırma sisteminde olan tüm sistemler üzerinde hakimiyet kurabilir.

Modern fidye yazılımı grupları (LockBit, Black Basta, Akira) artık tekil makinelerle uğraşmak yerine direkt ESXi hypervisor’ını hedefliyor. /vmfs/volumes/ altındaki .vmdk dosyalarını şifreleyerek tüm altyapıyı tek seferde kullanılamaz hale getiriyor.

Son iki yılda hipervizör veya veri deposu düzeyinde veri şifrelemesiyle ilgili çeşitli olaylara müdahale çalışmaları sağladım. Genelde siber saldırganlar, ESXi sunucularındaki hizmetleri aksatmak için kullandığı ortak taktikleri ve teknikler kullandığını tespit ettik. Bu taktik ve tekniklerden bazıları şunlardır:

- ESXi sunucularına uzaktan erişim için SSH’yi etkinleştirme.

- ESXi sunucularına erişimi engellemek için root kullanıcısının parolalarını değiştirmek.

- ESXi sunucularını ve veri depolarını şifrelemek için ransomware binary dosyalarının dağıtılması.

- Yönetim Arayüzü Zafiyetleri: vSphere Client (HTTP/HTTPS), API (port 443), SLP (427), SSH (22).

CVE-2021-21972 – vCenter Server’da uzaktan kod çalıştırma (RCE).

CVE-2021-21974 – ESXi OpenSLP üzerinden RCE (7.0 öncesi).

- VM Escape Zafiyetleri: Konuk VM’den hypervisor’a sıçrama.

CVE-2019-5541, CVE-2020-3981 (VMX sürecinde RCE).

- Yetkilendirme & Kimlik Yönetimi: AD entegrasyonunda Pass-the-Hash, JWT token zafiyetleri, default root şifre kullanımı.

- Bileşen Zafiyetleri: Log4j (vCenter’da), OpenSSL, Samba, vs.

Bu saldırgan faaliyetlerini tespit etmek özellikle birden fazla logun gelmesi ve saldırganın log dosyalarını şifrelemesi olay müdahalesindeki en zorlu çalışmalar olabilir.

ESXİ hedef alan popüler malware;

- ESXArgs https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-039a

- CheersCrypt https://storware.eu/blog/new-cheerscrypt-ransomware-targets-esxi-virtual-machines/?__im-fc1whqnp=13629098616036447440

- RoyalRansomware https://www.trendmicro.com/en_us/research/23/b/royal-ransomware-expands-attacks-by-targeting-linux-esxi-servers.html

- Ransomware Grupları: LockBit, BlackCat/ALPHV, HelloKitty, RansomExx – ESXi host’larını ve üzerindeki VM’leri şifreler.

- APT Grupları: CloudyOmega, Sandworm – ESXi’de kalıcılık kurar, yanal hareket eder.

- Crypto Miner’lar: ESXi host’unun CPU/RAM kaynaklarını sömüren XMRig, PowerShell miner.

- Web Shell’ler: vSphere web arayüzüne yüklenen vShelL, vSphere-Webshell gibi arka kapılar.

- Rootkit / Backdoor: Virtuallock, eBPF tabanlı gizlenme – süreç, dosya, ağ bağlantılarını gizler.

Mitre artan saldırılardan dolayı ayrı bir matrix yayınladı;

adresin matrix e ulaşabilirsiniz. bu matris sayesinde saldırganların taktik teknik ve prosedürlerin hakkında bilgi edinip defans tarafını güçlendirebilirsiniz.

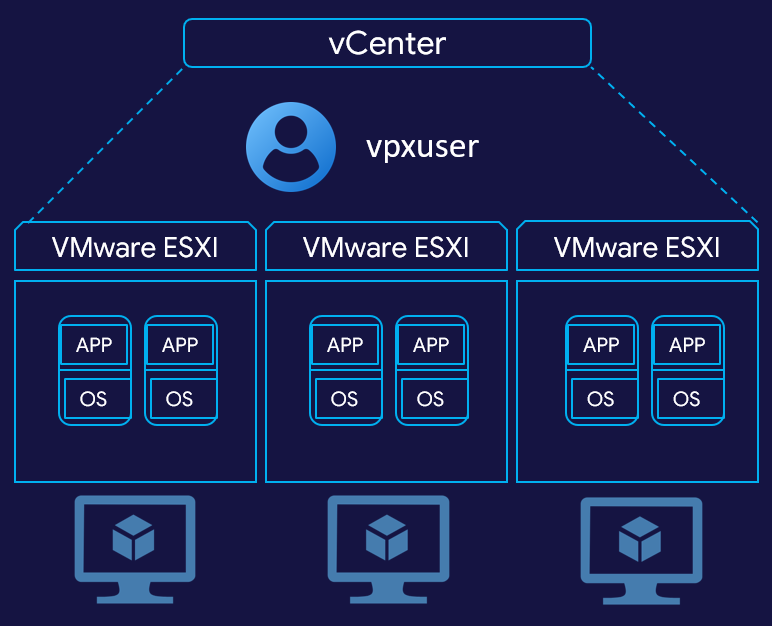

Kuruluşlar genellikleVMware gibi sanallaştırma ortamlarını Active Directory ile entegre eder. Bu entegrasyonun amacı bu sunuculardaki kullanıcı rolleri ve izinlerinin yönetimini merkezileştirmektir. ESXİ veya vCenter sunucularını bir domaine katarak Active Directory otomatik olarak sanallaştırma altyapısı üzerinde ayrıcalıklara sahip kullanıcıları barındırma için bir “ESX admins” grubu oluşturulur.

Bu yaklaşım yönetimi basitleştirsede, hipervizörleriiz yeterince korunmuyorsa, active directory’mizi tehlikeye atan bir tehdit aktörü, ESXİ sunucularına kolayca geçiş yapabilir ve kritik sanallaştırılmış sistemlerin kontrolünü ele geçirebilir.

Ransomware saldırıları genellikle ESXİ yapılarını hedef almaktadır.

- malware dağıtımı

- ortamdaki kritik sunucuların imha edilmesi

- önemli delillerin ortadan kaldırılması

- veri kurtarma devre dışı bırakılması

- yüksek ayrıcalık elde etmek ve hatay hareket kolaylığı sağlamak

gibi nedenleri sağlar.

7- ESXI Forensics Artifact

ESXİ Forensics; Vmware ESXİ hypervisor ortamlarında gerçekleşen siber saldırıları, yetkisiz erişimleri veya veri sızıntılarını tespit etmek, analiz etmek ve kanıt toplamak amacıyla yapılan teknik incelemelerdir. Özellikle son yollarda ESXİ sunucularını hedef alan ransomware saldırıların artmasıyla bu alan kritik bir önem kazanmıştır. ESXi üzerinde inceleme yaparken toplanması gereken kritik delillere artifackler diyoruz.

Genel manada ESXİ Forensics sürecindeki temel artifakler olarak şu unsurları kapsar;

- Log dosyaları

- VMFS Dosya sistemi Analizi: Sanala makinelerin (VM) depolandığı VMFS (Virtual Machine File System) üzerindeki metadata ve silinmiş dosyaların incelenmesini içerir.

- Memory Forensics: ESXİ host’un veya çalışan bir sanal makine RAM imajının alınarak bellekteki zararlı kodların veya şifreleme anahtarlarının tespit edilmesidir.

- Konfigürasyon Dosyaları: .vmx (sanal makine ayarları) ve diğer yapılandırma dosyalarındaki yetkisiz değişikliklerin takibi yapılır

- Network bilgileri. Ağ yapılandırması.arp, firewall, vswitch, bağlantı listesi gibi bilgiler bulunur.

ESXI Logları

ESXİ sanallaştırma sunucularında sistemde meydana gelen olaylara ilişkin farklı kayıtlar bulunur. yaygın bir unix sisteminde bulabileceğimiz bilgilere benzer bilgiler bulabilsek de sanal makinelerin sorun gidermesine ve yönetim hizmetlerinin durumana odaklanan başka kayıtlarda mevcuttur. Genel loglama mantığı sistem üzerindeki sorunları tespit için kayıt altına tutmaktadır tabi biz yine forensics bakış açısıyla baktığımızdan olayın ne zaman ve kim tarafından gerçekleştirildiğini anlamaya çalışabiliriz. ESXi default konfigürasyonda logları ramdisk üzerinde tutar (/scratch sembolik linki). Bu kritik forensic problemine yol açar: sistem yeniden başlatıldığında loglar silinir. Kalıcı loglama için syslog’un persistent storage veya uzak syslog sunucusuna yönlendirilmesi gerekir.

Önemli Log odosyaları;

| System Components | Path | Details |

| System messages | /var/log/syslog.log | Tüm genel sistem mesajlarını içerir. |

| Authentication | /var/log/auth.log | Local Authentication Events |

| Command logs | /var/log/Shell.log | ESXi konsolundan yürütülen komutlar ve konsol olayları |

| ESXI agent logs | /var/log/hostd.log | Bu dosya, hostd hizmeti ile ESXi sunucusunun ve sanal makinelerinin yönetimi ve yapılandırmaları hakkında bilgiler içermektedir. |

| vCenter agent logs | /var/log/vpxa.log | vCenter ile iletişim kuran aracı hakkında bilgi içerir. |

| VMkernel messages | /var/log/vmkernel.log | Konuk sanal makineler ve ESXi ile ilgili etkinlikleri kaydeder. ESXİ kernel hakkında ayrıntılar içerir. Vsphere kurulum paketinin parçası olmayan ancak çalıştırılan dosyalarla ilgili uyarılar bulunur.. |

| VMKernel summary | /var/log/vmksummary.log | Çalışma süresi, kullanılabilirlik ve diğer ESXi istatistiklerini belirlemek için kullanılır. |

| VMKernel warnings | /var/log/vmkwarning.log | VM misafirleriyle ilgili etkinlikleri kaydeder. |

| /var/log/vmauthd.log | ESXi sunucusuna bağlanmaya çalışan kaynak IP adresleri de dahil olmak üzere ESXi kimlik doğrulama olaylarını içerir. |

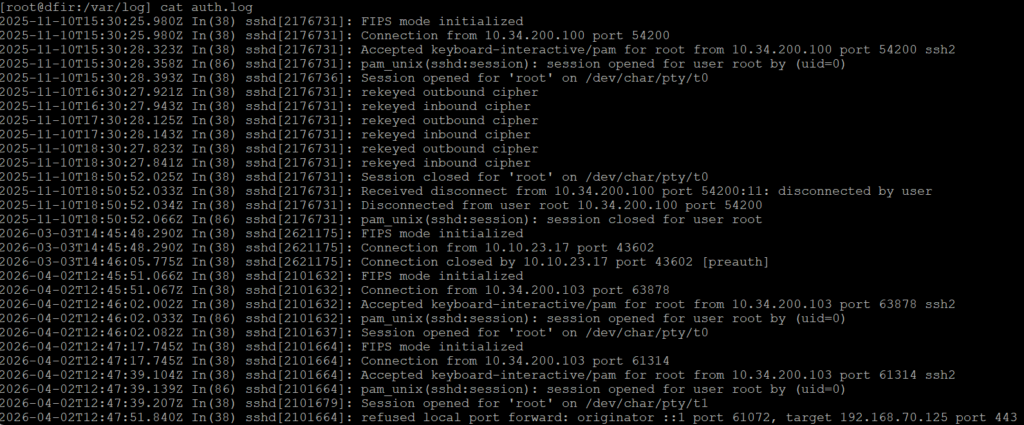

Auth.log

- Bağlantı zaman damgaları.

- Bağlantı kaynağı.

- Kullanılan yerel kullanıcı.

- Kullanılan terminal (pty).

- SSH üzerinden yetkisiz erişimi tespit etmek için kullanışlıdır.

- Successful logons.

- Failed logon attempts.

- Password change events.

Shell.log

- Bağlantı zaman damgaları.

- Çalıştırılan komut

- Söz konusu komutları yürüten kullanıcı.

- ESXi sistemindeki tehdit aktörlerinin eylemlerini belirlemek için faydalıdır.

- binary dosyasının indirilmesi ve çalıştırılmasıyla ilgili komutlar.

syslog.log

- Bağlantı zaman damgaları

- SCP aracılığıyla sistem nesneleriyle etkileşim.

- SCP üzerinden bağlantı kaynağı.

- SCP kullanılarak sisteme kopyalanan kötü amaçlı yazılımları tanımlamak için kullanışlıdır.

hostd.log

- Bağlantı zaman damgaları.

- SSH, Web GUI ve VIX API üzerinden yapılan oturum açma işlemleri.

- Web bağlantılarıyla ilişkili Kullanıcı Aracıları (User-Agents).

- SSH hizmetini etkinleştirmek için yapılacak işlemleri belirlemeyi sağlar.

- Web servislerine yönelik kaba kuvvet saldırılarını belirlemek için kullanışlıdır.

- VIX API kullanarak yapılan erişimleri belirlemek için kullanışlıdır.

- Default olarak maksimum log boyutu 10 MB tır.

Vobd.log

- SSH Logons.

- Shell & SSH enable/disable events.

- Reboot events.

- Password change events.

Rhttpproxy.log

- ESXi HTTP Ters Proxy hizmetiyle ilgili ayrıntıları içerir, bunlar şunlardır:

- ESXi sunucusuna bağlanmaya çalışan kaynak IP adresleri.

Vmkernel.log

- `execInstalledOnly` özelliği etkinleştirilmişse, çalıştırılan ancak Vsphere Kurulum Paketinin parçası olmayan dosyalar hakkında uyarılar görüntülenir.

- ESXi sunucusuna bağlanmaya çalışan kaynak IP adresleri.

VMware.log

- /vmfs/Volumes/<volume id>/<VM name>

bu log, proses çalıştırma, proses listeleme, dosya aktarımı gibi API aracılığıyla sanal makine üzerinde gerçekleştirilen eylemleri kaydede ve bu da onu sistemlerimizdeki kötü amaçlı aktiviteleri belirlemek için kullanılan log dosyasıdır.

Event ID 4624

- Bir host üzerinde saldırının ESXI üzerinden kullanılıp kullanılmadığı tespit etmek için security loguna bakarak anlayabiliriz.

- security.evtx logundanki 4624 loguna bakılabilir. bu logta logtype 4 ten kaynaklı oturumu vmware-tools olmalı. buradaki log tek başına görüldüğünde anomali olmayabilir çünkü bu işlem zaten zaman zaman bu logu üretebilmektedir.

vCenter Forensics

vCenter’ın en ilgi çekici özelliklerinden biri, tüm sunucu örneklerini yönetmek için her bir örnekte vpxuser adında bir kullanıcı oluşturması ve bu kullanıcının kimlik bilgilerini bir postreSQL veritbanında saklanmasıdır. Bu sayede örnekleri düzenleyen bir varlık olarak BT yöneticilerinin ortamdaki sanal makineleri izlemek için yalnızca 1 sunucudan kaynakları yönetmek üzere vCenter’ı kullanmaları yeterlidir.

siber saldırganların temel hedeflerinden biri vCenter veritabanında depolanan vpxuser hesaplarını ele geçirmektir bu da sunucuda yönetici izinlerine sahipseniz mümkündür. bu hesabı ele geçirmek ilgili ESXİ örneklerinin kontrolünü ele geçirmek ve dolayısıyla kötü amaçlı yazılımları dağıtmanın bir kolay yolunu sağlamak anlamına gelir.

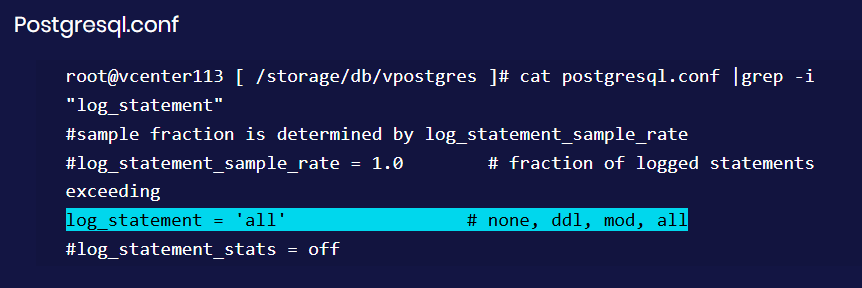

saldırganlar veritabanına erişimde bulunabiliyor. vcenter da bu tür erişimleri tespit etmemizi sağlayan log dosyası bulunur.

- /var/log/vmware/vpostgres/postgresql.log

varsayılan olarak bu dosyada bulunur. Bu dosya veritabanı kimlik doğrulamalarını kaydederken varsayılan olarak veritabanında çalıştırılan sorgu ifadelerini kaydetmez. bundan dolayı config dosyası aktif hale getirilmelidir.

- /storage/db/vpostgres/postgresql.conf

Bu sayede artık vCenter veritabanına yapılan saldırıları izleyebiliyoruz.

VMware vCenter Forensics için önemli olan log dosyaları

| System component | Path | Ayrıntılar |

| Authentication | /var/log/lastlog | Bir hesabın sisteme en son ne zaman giriş yaptığı. |

| Authentication | /var/log/btmp | Başarısız giriş denemeleri |

| Authentication | /var/log/wtmp | Giriş geçmişi bilgileri. |

| Service | /storage/log/vmware/vpxd.log | Ana vCenter sunucu günlüğü. Tüm vSphere bağlantılarını ve ilgili web hizmetlerini içerir. |

| Web Authentication | /var/log/vmware/sso/websso.log | vSphere Web Portalı Kimlik Doğrulama Günlüğü. |

| SSH Authentication | /var/log/vmware/message | SSH bağlantıları için ek log |

| BD application | /var/log/vmware/vpostgres/Postgresql-XY.log | Veritabanı log dosyası. |

| vCenter software | vCenter portal -> Monitor -> Events | vCenter olay izleme logleri |

8- ESXI live forensics

Live forensics, sistem kapatılmadan veya yeniden başlatılmadan gerçekleştirilen adli analiz sürecidir. Amaç, özellikle yeniden başlatma sonrasında kaybolabilecek volatile (uçucu) verileri korumak ve incelemektir.

ESXi üzerinde bu yaklaşım daha da kritiktir. Çünkü hostun kapatılması ya da yeniden başlatılması yalnızca sistem seviyesinde değil, üzerinde çalışan tüm sanal makineler açısından da operasyonel kesinti anlamına gelir.

Canlı analiz sürecinde temel hedefler şunlardır:

- Aktif proseslerin incelenmesi

- Mevcut kullanıcı oturumlarının tespiti

- Ağ bağlantılarının analizi

- Bellekte veya geçici alanlarda bulunan saldırgan aktivitelerinin belirlenmesi

- Kalıcılık (persistence) mekanizmalarının tespiti

ESXi sistemleri genellikle yüksek erişim yetkisine sahip sınırlı sayıda yönetici tarafından kullanılır. Bu durum saldırgan açısından oldukça avantajlıdır. Bir kez erişim sağlandığında, tek bir host üzerinden onlarca hatta yüzlerce sanal makine etkilenebilir.

Özellikle ransomware grupları, ESXi hostlarına erişim sağladıktan sonra canlı sistem üzerinde aşağıdaki işlemleri gerçekleştirir:

- Sanal makineleri durdurma

- .vmdk disk dosyalarını şifreleme

- Log temizleme

- SSH üzerinden kalıcılık sağlama

Bu nedenle olay müdahale sürecinde host üzerinde çalışan mevcut durumun anlık olarak incelenmesi kritik önem taşır.

Geleneksel adli bilişim süreçlerinde sistem kapatılarak disk imajı alınması yaygın bir yöntemdir. Ancak ESXi ortamlarında bu yaklaşım çoğu zaman uygulanabilir değildir. Çünkü host üzerinde çalışan sanal makineler üretim ortamının temel bileşenleridir ve sistemin kapatılması hizmet kesintisine neden olabilir. Ayrıca sistem kapatıldığında çalışan prosesler, aktif ağ bağlantıları ve geçici bellekte bulunan değerli veriler kaybolabilir. Bu nedenle ESXi sistemlerinde olay müdahale ekipleri, sistemi durdurmadan hızlı ve kontrollü şekilde analiz yapmak zorundadır. ESXi live forensics analiz, sistem çalışmaya devam ederken olay izlerinin toplanması ve yorumlanması sürecidir. Bu analiz yaklaşımı özellikle saldırganın sistem üzerinde aktif olup olmadığını anlamak, zararlı prosesleri tespit etmek ve saldırının yayılım alanını belirlemek için kullanılır. Buradaki temel hedef, olayın etkisini en kısa sürede belirlemek ve müdahale kararlarını destekleyecek kritik verileri toplamaktır.

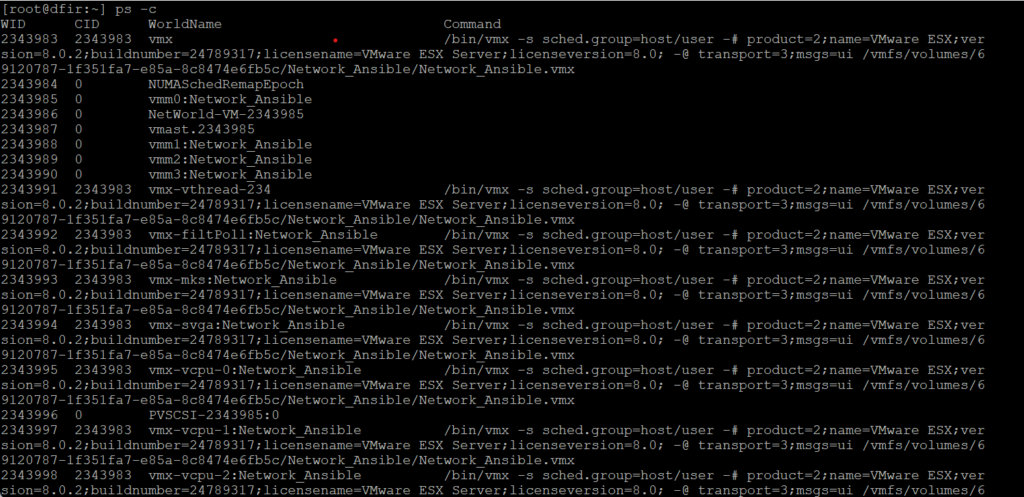

Process Analizi

İlk yapılması gereken kontrollerden biri çalışan süreçlerin incelenmesidir.

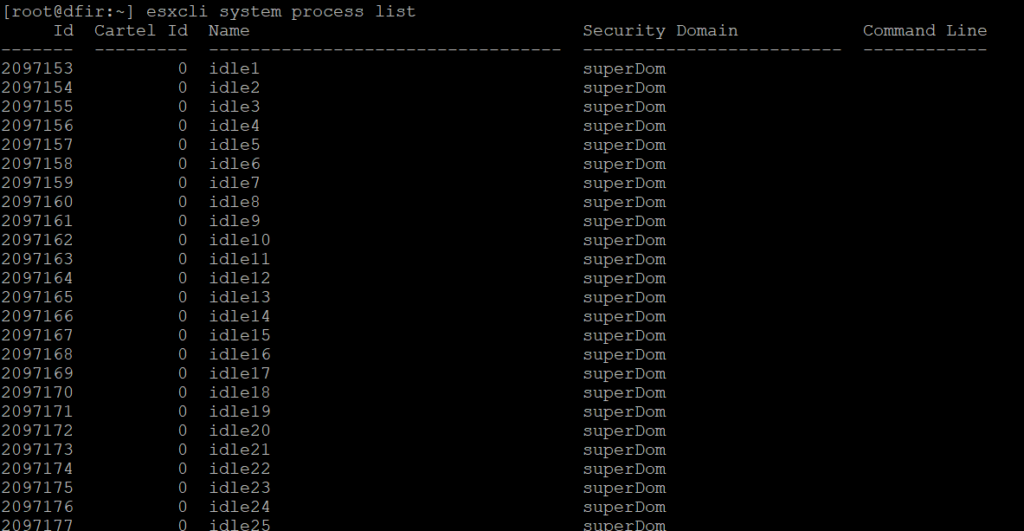

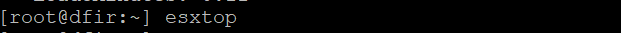

ESXi üzerinde bu amaçla aşağıdaki komutlar kullanılabilir:

- ps -c

- esxcli system process list

- esxtop(Yüksek CPU/Memory kullanan process’ler (cryptominer göstergesi)

Bu aşamada aşağıdaki anormallikler aranmalıdır:

- Normal olmayan process isimleri

- Geçici dizinlerden çalışan binary dosyalar

- Beklenmeyen shell oturumları

- Yetkisiz script çalıştırmaları

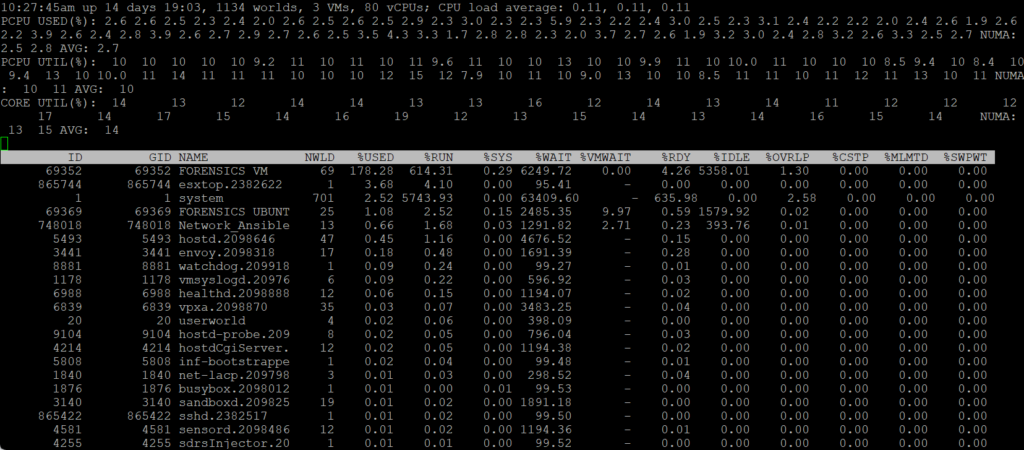

Aktif Ağ Bağlantılarının Analizi

Live forensics sürecinin en önemli adımlarından biri de aktif network bağlantılarının incelenmesidir.

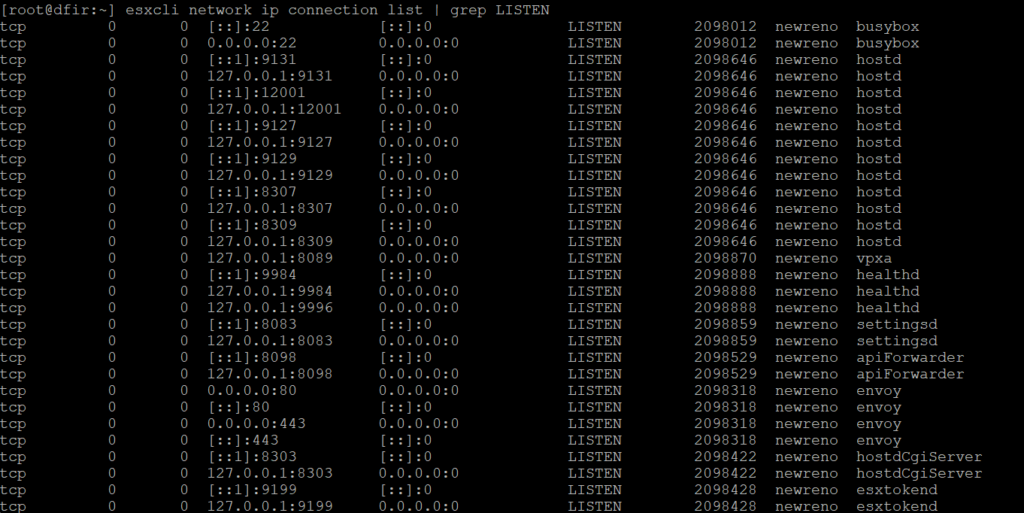

- esxcli network ip connection list

- esxcli network ip connection list | grep LISTEN (Beklenmedik portlarda dinleyen process’ler)

Burada aşağıdaki noktalar kontrol edilmelidir:

- Bilinmeyen dış IP adresleri

- Beklenmeyen SSH oturumları

- Komuta kontrol (C2) bağlantıları

- İç ağ üzerinde lateral movement izleri

Özellikle farklı subnetlere veya alışılmadık dış IP’lere giden persistent bağlantılar dikkatle incelenmelidir.

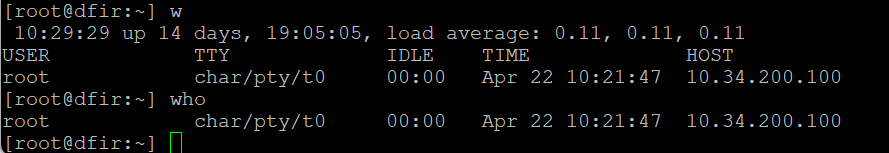

Kullanıcı Oturumlarının İncelenmesi

Canlı analiz sırasında aktif veya yakın zamanda açılmış kullanıcı oturumları mutlaka kontrol edilmelidir.

komutları ile aktif bağlı kullanıcıların ve kaynak IP’lerin belirlenmesi.

- w

- who

İncelenmesi gereken log dosyaları:

- /var/log/auth.log

- /var/log/hostd.log

Burada aşağıdaki sorulara yanıt aranır:

- Kim giriş yaptı?

- Hangi IP adresinden bağlandı?

- SSH ne zaman aktif edildi?

- Root hesabı kullanıldı mı?

Özellikle mesai dışı saatlerde yapılan root login aktiviteleri ciddi bir alarm göstergesidir.

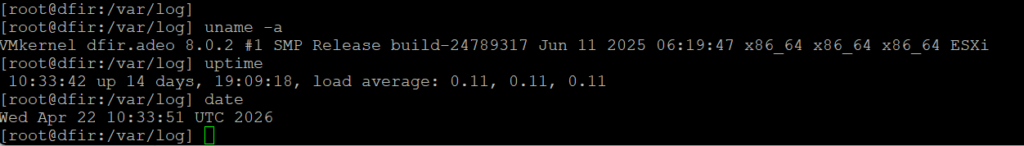

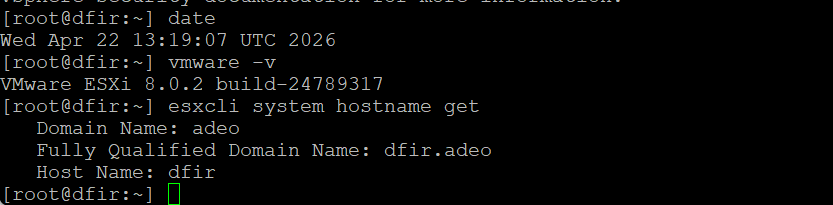

Sistem Durumu Tespiti

- uname -a

- uptime

- date

- vmware -v

- esxcli system hostname get

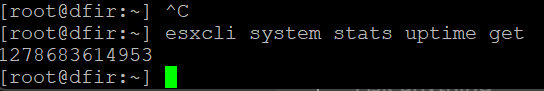

Sistem uptime — boot zamanı ve çalışma süresi

- esxcli system stats uptime get

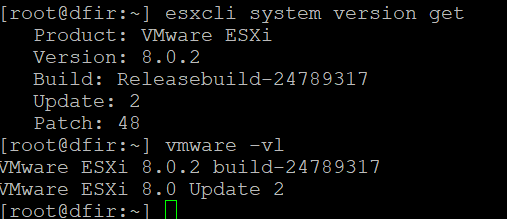

ESXi versiyonu ve build numarası

- esxcli system version get

- vmware -vl

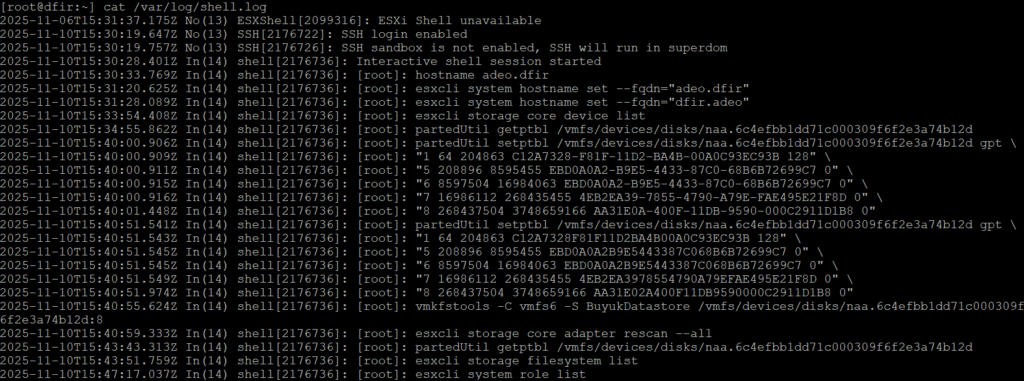

Komut Geçmişi ve Shell Aktivitesi

Saldırganın sistem üzerinde hangi komutları çalıştırdığını anlamak için shell aktiviteleri kritik delil niteliğindedir.

Kontrol edilmesi gereken dosya:

- /var/log/shell.log

Burada özellikle şu komutlar aranmalıdır:

- vim-cmd

- esxcli

- scp

- wget

- curl

- chmod

- rm

Saldırganlar erişim sağladıktan sonra kalıcı erişim elde etmek isteyebilir.

Bu nedenle aşağıdaki alanlar kontrol edilmelidir:

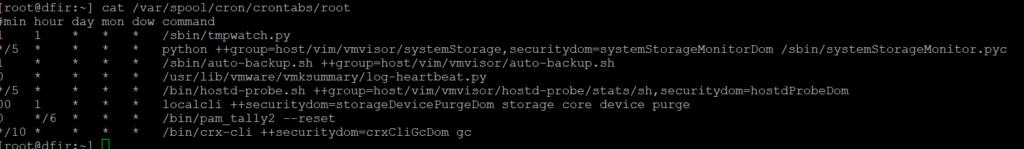

- /var/spool/cron/crontabs/root

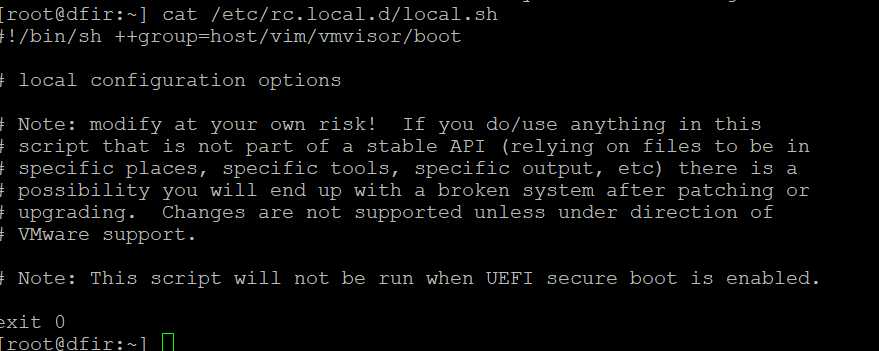

- /etc/rc.local.d/local.sh

- /etc/ssh/

Özellikle başlangıç scriptlerine eklenmiş zararlı komutlar sık görülen persistence yöntemlerindendir.

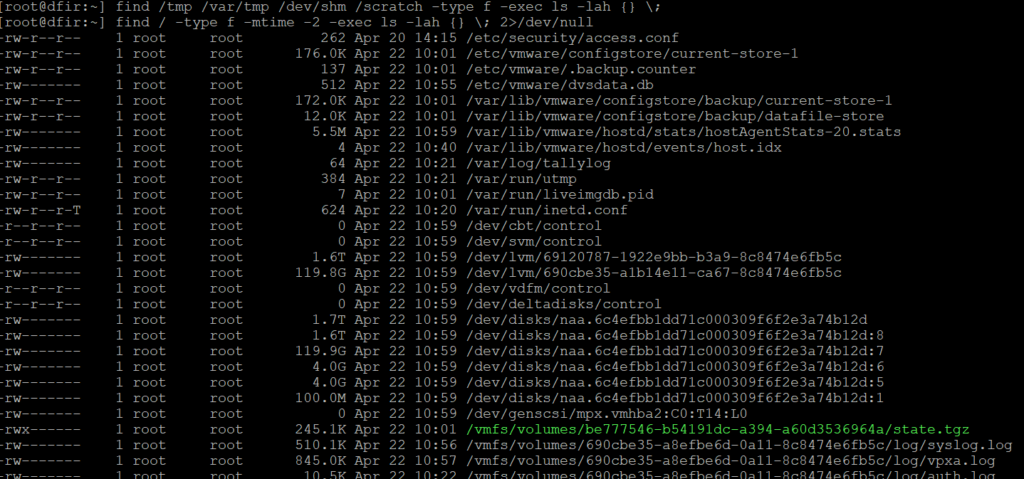

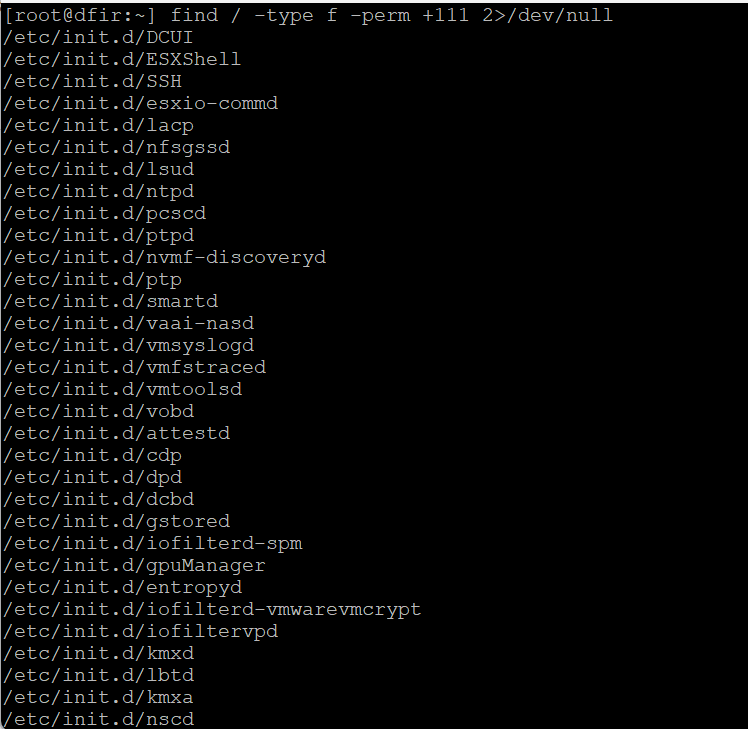

ESXİ sunucularında oluşturulan ve erişilen tüm dosyaları listele. zaman damgasına göre erişilen değiştiren dosyalara odaklanılır.

find /tmp /var/tmp /dev/shm /scratch -type f -exec ls -lah {} \;

# Geçici dizinlerde bulunan dosyaları listeler (saldırganların en sık payload bıraktığı yerler)

find / -type f -mtime -2 -exec ls -lah {} \; 2>/dev/null

# Son 2 gün içinde değiştirilen dosyaları listeler (olay zamanına yakın aktiviteleri yakalamak için)

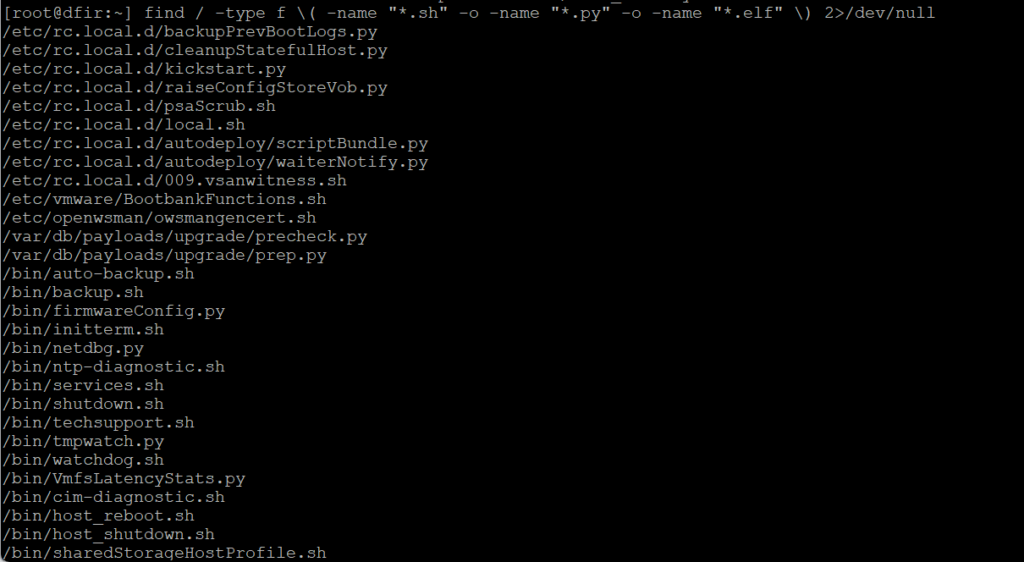

find / -type f \( -name “*.sh” -o -name “*.py” -o -name “*.elf” \) 2>/dev/null

# Script ve potansiyel zararlı dosya türlerini arar (payload / çalıştırılabilir dosya avı)

find / -type f -size +50M 2>/dev/null

# Büyük dosyaları listeler (ransomware binary veya dump dosyalarını tespit etmek için)

find / -type f -perm +111 2>/dev/null

# Çalıştırılabilir (executable) dosyaları bulur (şüpheli binary ve scriptleri tespit etmek için)

find /vmfs/volumes/ -type f -mtime -2

Datastore içinde özel kontrol

Kimlik Doğrulama ve Giriş Analizi

Saldırganın nereden geldiğini anlamak için şu komutla giriş denemelerini inceleyin:

- grep “pam_unix(system-auth:auth): authentication failure” /var/log/auth.log

- cat /var/log/auth.log | grep sudo (Sudo/privilege escalation logları)

Bu komut, başarısız giriş denemelerini ve hangi IP adreslerinden geldiklerini gösterir.

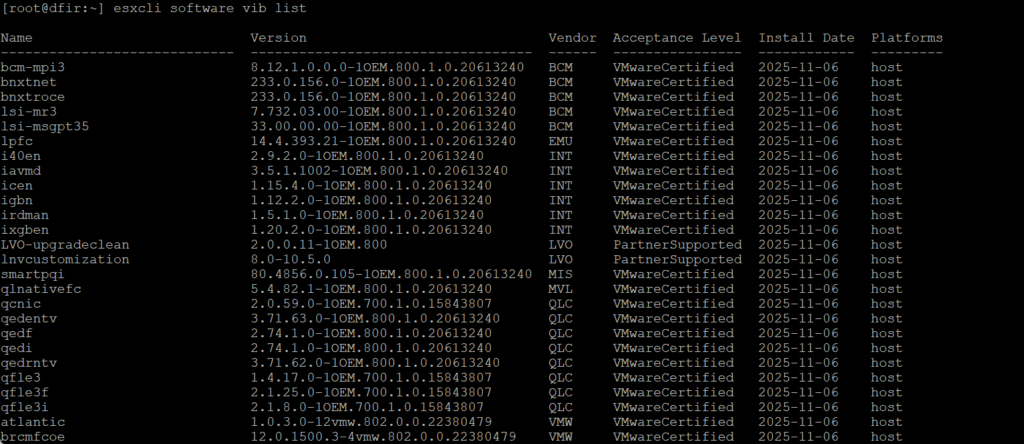

Zararlı VIB Paketlerini Bulma

Saldırganlar ESXi hostuna arka kapı (backdoor) açmak için imzalanmamış VIB paketleri yükleyebilir. Bunları listelemek için:

- esxcli software vib list

Burada “PartnerSupported” veya “VMwareCertified” olmayan, şüpheli isimli paketleri arayın.

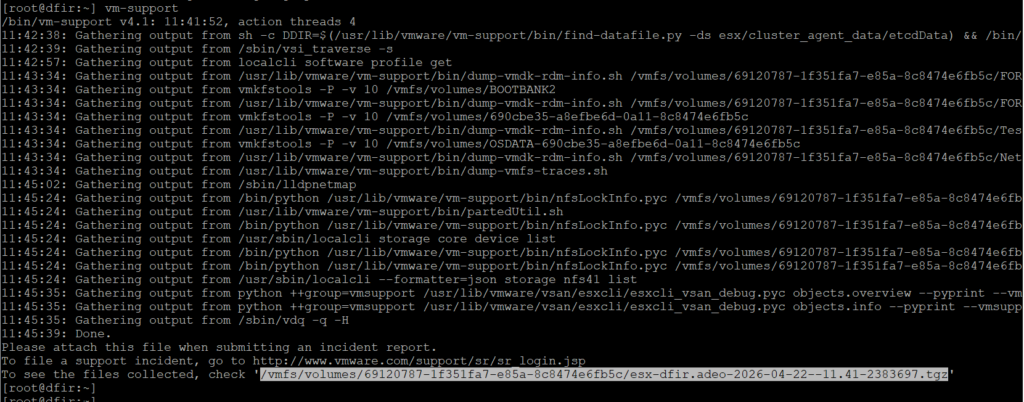

Logların Paketlenmesi

Analiz için tüm logları tek bir seferde dışarı aktarmak en profesyonel yaklaşımdır:

- vm-support

Bu komut, tüm konfigürasyonu ve logları bir .tgz dosyasına toplar. Bu dosyayı güvenli bir makinede inceleyebilirsiniz.

ESXi sistemlerinde en etkili teknik, host çalışırken kritik kanıtları hızlıca topladığımız Live Triage yöntemidir.

| Data Type | Command | Purpose |

| Processes | esxcli system process list | anomali prosesler belirle |

| Network Connections | esxcli network ip connection list | Yetkisiz SSH shell veya 22 numaralı bağlantı noktası etkinliğini tespit et |

| Firewall Rules | esxcli network firewall ruleset list | Yetkisiz kural değişikliklerini kontrol et |

| User Accounts | esxcli system account list | Yetkisiz/yerel hesapları tespit et |

Devamı Part 3 te 🙂