Merhabalar uzun bir zamandır teknik blog yazılarına ara vermiştim 🙂 Türkiye’de genel siber olay müdahale çalışmalarına katıldığımdan fark ettiğim şey ESXI sistemlerini saldırganlar son zamanlar çok sık hedef alıyor olması ve güvenlik ve forensics tarafından bilgini kısıtlı olmasıydı. Burada forensics bakış açısı ile ESXI sistemleri nedir ne değildiri öğrendikten sonra forensics tarafını anlatmaya çalışacağım.

Bu blog yazısı biraz uzun olacağını düşündüğümden 3 kısma böleceğim. İlk kısımda ESXI temelleri anlatacağım, forensics triage verileri ve en nihayetinde ise triage toplama, analizine ve belli başlı önerilerede bulunacağım. Bulunduğum önerileri sistem yöneticileri ESXI sistemlerine uygularlarsa güvenlik seviyesini bir tık daha arttırmış olacaklardır.

ESXİ Forensics

ESXI Forensics İçeriği

- Giriş

- Nedir

- Avantajları ve Dezavantajları

- ESXi, vSphere Ekosistemi ve ESXi Mimari Yapısı

- Dosya Sistemleri

- ESXi’ye Yönelik Güvenlik Zafiyetleri, Saldırı Vektörleri ve Tehdit Ekosistemi

- ESXI Forensics Artifact

- ESXI live forensics analiz

- ESXI live triage collect

- ESXI Triage Analysis

- ESXİ Sistemler İçin Öneriler

1- Giriş

VMware ESXi hipervizörü ve vSphere ekosistemine ilişkin kapsamlı bilgiyi adli bilişim perspektifiyle ele almaktadır. Öncelikle ESXi’nin mimarisi ve Type-1 hipervizör özellikleri açıklanacaktır. Ardından vSphere platformunun bileşenleri (vCenter Server, vSphere Client, vMotion, HA, DRS, vSAN, NSX, Lifecycle Manager vb.) ile bunların veri akışı ve etkileşimleri incelenecektir. ESXi tabanlı sanallaştırmanın avantajları (verimlilik, merkezi yönetim vb.) ve dezavantajları analiz edilecek, her biri için adli etkiler değerlendirilecektir. ESXi’nin temel süreçleri ve bileşenleri (VMkernel, hostd, vpxa, kullanıcı alanı, DCUI) detaylandırılacak; bunların logları ve forensics artifactleri incelenecektir. VMFS dosya sisteminin iç yapısı ve vSAN’ın obje depolama mimarisi ele alınacak ve forensics önemi vurgulanacaktır. VM dosya tipleri (.vmx, .vmdk [flat, thin, descriptor, monolithic, split], .vmsn, .nvram) açıklanacak; bu dosyaların içerikleri, konumları, zaman damgaları ve adli inceleme yöntemleri örnek komutlarla verilecektir. Her bölümde anahtar artefaktlar, tipik dosya yolları, ilgili loglar ve kullanılacak araçlar listelenecek; bileşen ve dosya türleri tablolarla karşılaştırılacaktır. Ayrıca, vSphere mimarisi ve veri akışını gösteren mermaid diyagramları ile farkındalığı artıracak grafikler yer alacaktır. Belirtilen tüm bilgiler VMware’in resmi belgeleri, teknik makaleler ve güvenilir kaynaklardan alınmıştır.

2- ESXI Nedir?

ESXI (Elastic Sky X Integrated) VMware tarafından geliştirilmiş Type-1 (bare-metal) bir sanallaştırma platformudur. Type-1 sanallaştırma doğrudan fiziksel sunucu üzerinde çalışır altında herhangi bir işletim sistemi bulunmaz. ESXİ sanal kaynaklar oluşturmak ve yönetmek için kullanılmaktadır. Type-1 mimarisi doğrudan donanım kaynaklara (CPU, RAM v.b.) erişim sağlar. VMkernel adlı mikro çekirdek tabanlı bir yapı ile kaynak yönetimini yapar. Bu sayede düşük gecikme yüksek performans sağlar.

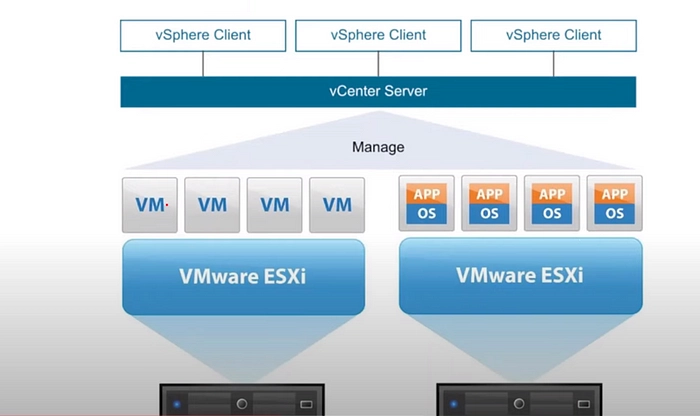

ESXi tek başına sanallaştırma katmanını sunarken, vSphere terimi bu hipervizörleri ve yönetim araçlarını bir araya getiren bütün platformu ifade eder. Bir vSphere ortamı tipik olarak bir veya daha fazla ESXi host’tan ve bunları yöneten bir vCenter Server’dan oluşur. vCenter, merkezi yönetim hizmetidir ve tek bir kontrol panelinden birden çok ESXi host’un denetimini sağlar

vSphere, ESXI üzerinde merkezi yönetim platformudur. vCenter server üzerinden birden fazla ESXİ hostunu tek bir noktadan yönetir. vCenter olmadan ESXi hostuda tek başına çalışır (free ESXİ), ancak gelişmiş özellikler (vMotion, HA, DRS, vSAN) vCenter gerektirir. vCenter üzerindeki loglar ve PostgreSQL/embedded vPostgres veritabanı, ESXI hostunda bulunmayan olay kronolojisi ve kullanıcı hareketlerini içerebilir.

| Bileşen | Tanım | Temel İşlev | Başlıca Özellikler |

| ESXi | bare-metall hipervizör (Type-1) | Tek bir sunucu üzerinde sanal makineleri çalıştırmak | VM dağıtımı, yerel depolama, temel ağlama; küçük ayakizi, yüksek verim |

| vCenter Server | ESXi host’larını merkezi olarak yöneten yönetim katmanı | Çoklu host ve cluster yönetimi, otomasyon, izleme | Merkezi pano, HA/DRS/vMotion düzenleme, kaynak havuzlama |

| vSphere | VMware’in tam sanallaştırma platformu (ESXi + vCenter + özellikler) | Ölçeklenebilir, dayanıklı sanallaştırma ortamı | Otomasyon, izleme, hibrit bulut entegrasyonu, kapsamlı SLA destekleri |

ESXi’nin 3 yaygın yönetim arayüzü vardır:

- Direct Console User Interface (DCUI)

- SSH

- Web Interface

3- Avantajları Ve Dezavantajları

| Avantaj | ||

| Açıklama | DFIR / Güvenlik Yansıması | |

| Kaynak Verimliligi | Type-1 oldugu için donanımı doğrudan yönetir. | Performans olaylarında (CPU steal time, memory ballooning) loglara yansır. Rootkit/implants tespiti için VMkernel modülleri incelenmeli. |

| Yönetim Kolayligi | vCenter üzerinden binlerce VM ve host yönetilebilir. | Rol tabanli erisim loglari sayesinde yetkisiz erisim tespiti yapilabilir. Ancak yönetici yetkisine sahip bir saldirgan tüm logları silebilir (/var/log/audit veya vpxa loglari). |

| Maliyet | Free ESXi mevcut (ancak sınırlı). Kurumsal lisanslar (vSphere Enterprise Plus) maliyetlidir. | Lisanslama, güvenlik özelliklerini (örn. encrypted vMotion, vTPM, tam disk şifreleme) etkiler. Şifreleme anahtarları (KMS) forensics elde etmeyi zorlaştırabilir. |

| Güvenlik | Kendi içine kapalı bir mimari olduğu için standart bir Linux sunucuya göre “harden” edilmesi daha kolaydır. |

| Dezavantaj | ||

| Açıklama | DFIR / Güvenlik Yansimasi | |

| Güvenlik Karmasikligi | ESXi’nin kendi isletim sistemi olmadığı için geleneksel EDR/XDR ajanlari çalışmaz.Bir hypervisor ele geçirilirse, üzerindeki tüm sanal makineler (DC, File Server vb.) tehlikeye girer. Forensics açısından, ESXi loglarını merkezi bir yere (SIEM) aktarmamak, saldırı sonrası iz sürmeyi imkansız hale getirebilir. | Host seviyesinde güvenlik izleme için vSphere Security Hardening Guide takip edilmeli. Üçüncü parti araçlar entegre edilebilir ancak triage toplama zordur. |

| Log Yönetimi | Varsayılan log boyutlari sınırlıdır, rotasyon hızlıdır. | Olayların üzerinden zaman geçtikten sonra loglar kaybolabilir. Merkezi syslog zorunlu. Ayrıca ESXi shell geçmişi .ash_history (eger bash degil, BusyBox ash) sadece o oturumda kalır. |

| Yama ve Güncelleme | ESXi’nin güncellenmesi host reboot gerektirir. | Saldirgan eski, exploit edilebilir bir sürüm bırakabilir. Forensic analizde vmware -vl ve esxcli software vib list komutları çalıştırmalı. |

4- ESXi ve vSphere Ekosistemi Nedir?

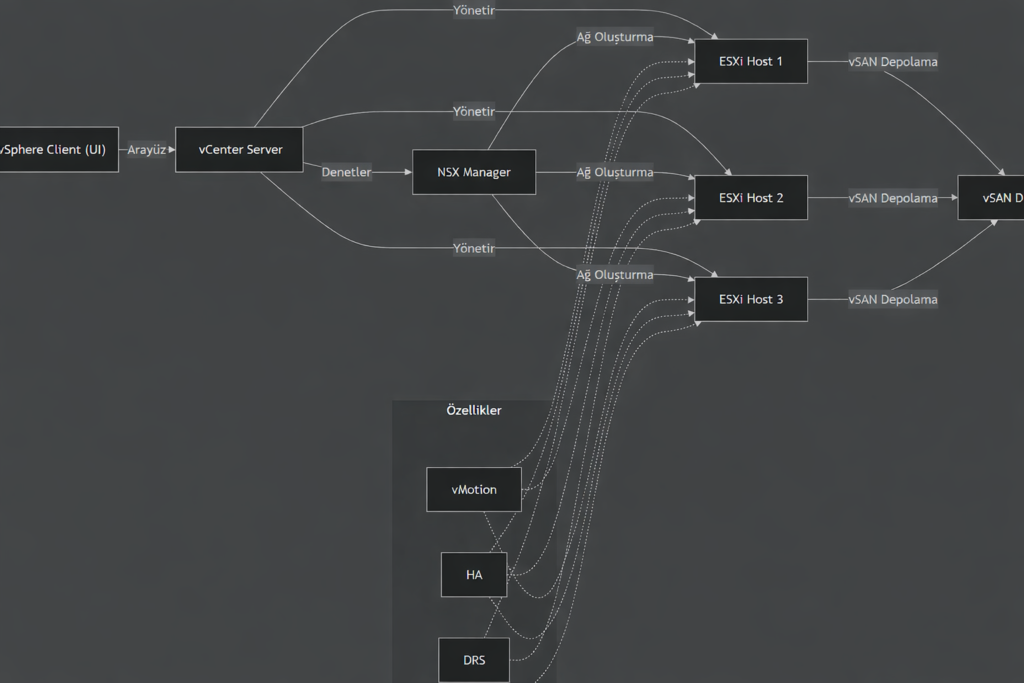

vSphere ekosistemi birçok bileşenden oluşur. vCenter Server, tüm ESXi host’larını merkezî olarak yöneten uygulamadır. vCenter’a HTML5 tabanlı vSphere Client (web ara yüzü) üzerinden erişilir. vCenter, ESXi host’lara hostd ve vpxa gibi aracı servisler aracılığıyla bağlanır; böylece tek noktadan sanal makinelerin konuşlandırılması, yedeklenmesi ve izlenmesi sağlanır. Ekosistem içinde loglar birden çok yere dağılır. ESXi hostunda /var/log/ altında (vmkernel.log, hostd.log, vpxa.log, shell.log, auth.log) tutulurken, vCenter’da /var/log/vmware/ ve vPostgres DB’de saklanır. Ayrıca Syslog veya vRealize Log Insight gibi merkezi loglama sistemleri de kullanılıyorsa, olaylar farklı zaman damgalarıyla çoklu kaynaklarda bulunabilir. Zaman senkronizasyonu (NTP) kritik önem taşır. Forensics tarafında detaylı olarak bu kısım aktaracağım.

Bu ortamların analizini gerçekleştirmeden önce bazı önemli kavramları kısaca bilmek gerekir.

- ESXi Host: Sanal makinelerin (VM) üzerinde çalıştığı fiziksel sunucu.

- vCenter Server: Birden fazla ESXi hostunu tek bir merkezden yönetmeye yarayan yönetim yazılımıdır. vMotion (VM taşıma), High Availability (HA) ve log toplama işlemleri burada konsolide edilir. kuruluşların çok sayıda ESXİ sunucusu olduğunda, vSphere paketinin bir parçası olan vCenter, tüm bu sunucu örneklerinin düzenlenmesini sağlayarak yönetimi ve iş dağıtımını çok daha kolay hale getiren yazılımdır. Sanallaştırma ortamındaki birden fazla ESXi sunucusunu ve sanal makineyi tek bir merkezden yönetmeyi sağlayan gelişmiş bir yönetim platformudur. ESXİ gibi loglara sahiptir. bu yazılım sayesinde bir sunucuda imaj oluşturulabilir veya kullanım için doğrudan bir windows sunucusuna kurulabilir.

- vSphere Client: Adminlerin vCenter veya doğrudan ESXi hostuna bağlanmak için kullandığı web tabanlı arayüzdür.

- Storage & Networking: vDS (vSphere Distributed Switch) gibi gelişmiş ağ yapıları ve vSAN gibi depolama çözümleri bu ekosistemi tamamlar. sanal makine nesnelerini depolamak için kullanılan depolama birimleridir. bu depolama birimleri, ESXİ örneklerinin bunları görüntüleyebilmesi için ağ üzerinden iletişim kurar. NFS, ISCSI ve vSAN gibi farklı veri deposu türleri vardır.

- Hipervizör (Hypervisor): hipervizörler bir sunucunun birden fazla sanal makine (Vm) çalıştırılmasına olanak tanıyan yazılım veya donanım olabilir. Modern ağlarda büyük iş yüklerini destekleyen ve genellikle farklı hizmetlere sahip sunucuları depolamak için kullanılan sistemlerdir.

- ESX/ESXI: VMware hipervizörleri için sanallaştırma yazılımı. Bu sistem, sanal makinelerin oluşturulmasına ve yönetilmesini sağlar.

- VIX API: VMware ESXİ ortamlarında sanal makineleri uzaktan yönetmek ve otomasyon yapmak için kullanılan yerel bir geliştirme arayüzüdür. İletişim ESXİ host üzerindeki hostd servisi üzerinden geçer. Bu servis, bağlantıyı VMCI (VMware iletişim katmanı) aracılığıyla sanal makineye iletir. VM içinde çalışan VMware Tools, bu isteği alır VGAuth modülü ile işletim sistemine kimlik doğrulaması yapılır Ardından komut çalıştırma, dosya transferi gibi işlemler gerçekleştirilir. Bu yapı normalde yönetim için kullanılırken saldırganlar tarafından VM içinde uzaktan komut çalıştırmak için kötüye kullanılabilir.

VIX API, ESXİ üzerinden VM’lere doğrudan erişmeden işlem yapmayı sağlar, ancak bu yetenek manipüle edilerek sistem içinde uzaktan komut çalıştırmasına mümkün sağlar.

Yetkisiz bir kullanıcının bu işlemleri yapması normal şartlarda mümkün değildir eğer ki sistem CVE-2020-20867 gibi bir zafiyet bulunuyorsa saldırgan bu tür açıkları kullanarak gerekli yetkileri elde edebilir ve bu kontrolleri aşabilir. CVE-2020-20867 doğrudan VMware ESXİ’nin kedine ait bir zafiyet değildir VMware Tools bileşeniyle ilişkili olduğunda ESXİ etkiler. ESXi 5.x, 6.x, 6.5, 6.7 ve hatta 7.x gibi farklı sürümler üzerinde çalışan VM’ler de bu zafiyet mevcuttur.

- vMotion, çalışan bir sanal makineyi hiç duraklamadan bir ESXi host’tan diğerine taşımayı sağlayan canlı geçiş teknolojisidir. vCenter kontrolünde başlatılan vMotion operasyonunda kaynak host’taki VM’in bellek sayfaları hedef host’a TCP üzerinden kopyalanır ve daha sonra VM hedef host’ta devam ettirilir. Bu süreçte tüm depolama birimi (genellikle paylaşılan bir datastore veya vSAN) her iki host tarafından görünür olduğundan disk dosyalarına erişim devam eder. vMotion, bakım veya yük dengeleme amacıyla kullanılır.

- High Availability (HA), bir ESXi host’un arızalanması durumunda VM’leri otomatik olarak başka host’larda yeniden başlatmayı sağlayan bir küme özelliğidir. Her host sürekli diğerlerinin sağlık durumu (heartbeat) kontrollerini yapar. Bir host kapanırsa, vCenter üzerindeki HA servisi devreye girer ve etkilenen VM’leri hayatta kalan host’larda tekrar çalıştırır. Böylece hizmet kesintisi minimuma iner.

- Distributed Resource Scheduler (DRS) ise küme içindeki CPU ve bellek kaynaklarını dengeler. Eğer bir host aşırı yüklenmişse DRS, uygun vMotion işlemleriyle VM’leri daha az yüklü host’lara taşır. Bu sayede performans darboğazları azaltılır. Özetle, vCenter ile entegre DRS “iş yüklerini dinamik olarak dengeleyerek performansı korur”. Örneğin LogicMonitor, vSphere’in gelişmiş özellikleri arasında “DRS’in kümeler arasında CPU/memoru dengeliyor” olduğu belirtilmiştir.

- vSAN (Virtual SAN), ESXi host’larının yerel disklerini birleştirerek sanal bir disk havuzu oluşturur. vSAN’de VM dosyaları bir dosya sistemi yerine “obje” olarak saklanır. Her sanal disk bir vSAN objesidir ve bu obje, depolama politikalarına göre birden çok “bileşene” bölünür ve her host’a kopyalanır. Böylece disk verileri hem çoğaltılarak hem de dağıtılarak güvenlik sağlanır. LogicMonitor’a göre vSAN, “host’lar arasındaki diskleri tek bir paylaşılan datastore’da birleştirir”. VMware Cloud Foundation (VCF) paketinde ise vSAN depolama katmanı olarak sunulur. Forensik açıdan, vSAN’daki bir VM diskine erişmek için tüm ilgili host’ların disklerinden parçalar toplanmalı, çünkü hiçbir tekil dosya sisteminde düz .vmdk dosyası yoktur.

- NSX ise VMware’in yazılım tanımlı ağ (SDN) çözümüdür. vSphere ortamında sanal ağlar, yönlendiriciler, güvenlik duvarları vb. oluşturmayı sağlar. Örneğin NSX Manager, vSphere içinde mantıksal ağları yönetir. Yazılım tanımlı ağ verilerini toplamak için NSX Manager logleri ve NSX Controller logleri incelenebilir. VCF’de NSX, “yazılım tanımlı ağ (NSX) ve depolama (vSAN) ile tam bir özel bulut altyapısı” olarak paketlenmiştir. Forensik analizde, sanal ağ parçaları ve NSX’deki loglar, VM’lerin ağ aktiviteleri hakkında bilgi verebilir.

- Lifecycle Manager (önceden Update Manager), ESXi host’larını güncellemek ve yamalamak için kullanılır. Cluster seviyesinde bir “imaj” tanımlanarak tüm host’ların aynı ESXi sürümü ve yamasıyla yönetilmesi sağlanır. LogicMonitor’a göre, Lifecycle Manager “küme genelinde yükseltmeleri ve yamaları otomatikleştirerek kesinti süresini azaltır”. Forensik açıdan, host güncelleme kayıtları (örneğin esxcli software profile history) izlenerek geçmiş güncellemeler teyit edilebilir.

Bu mimaride vCenter, kümedeki ESXi host’ları yönetirken vSAN, host disk havuzunu oluşturur; NSX sanal ağları kontrol eder. vMotion, HA ve DRS gibi özellikler vCenter tarafından yönetilir ve ESXi’ler arasında işlev görür.

ESXi’nin Temel Bileşenleri

- VMkernel: ESXi’nin çekirdeğidir. CPU zamanlamasını, bellek ayırmayı ve SAN depolama erişimini yönetir. VMkernel donanımla (disk, ağ, USB gibi) doğrudan etkileşir ve sanal makinelerin ihtiyaç duyduğu kaynakları sağlar. VMkernel olayları /var/log/vmkernel.log dosyasına yazılır (guest VM aktiviteleri, çekirdek hataları vb.). Ayrıca vmksummary.log adlı logte host durumu özet bilgileri (uptime, health istatistikleri) bulunur.

- hostd (Host Agent): ESXi host üzerindeki yönetim arka plan servisi hostd’dir. Konsol veya vCenter’dan gelen yapılandırma komutlarını işler. Hosta ait yapılandırma değişiklikleri ve sistem olayları çologla /var/log/hostd.log’da tutulur. Hostd, ESXi’nin 80/443 portlarından servis vermesini sağlar.

- vpxa (vCenter Agent): vCenter tarafından yönetilen bir hostta vpxa agent çalışır. Bu servis, hostd ile vCenter arasındaki köprü görevini görür. vCenter’ın gönderdiği küme komutlarını host’a iletir. vpxa logleri /var/log/vpxa.log’da bulunur.

- Kullanıcı Alanı (User World): ESXi üzerinde root kullanıcısı bağlanabilmesi için bir bash benzeri shell vardır. SSH veya doğrudan DCUI aracılığıyla erişildiğinde, komutlar /var/log/Shell.log ve /var/log/auth.log gibi dosyalarda kaydedilir. Bu loglar, erişim zamanlarını, hangi kullanıcının hangi komutu çalıştırdığını gösterir.

- DCUI (Direct Console User Interface): Fiziksel sunucunun konsolundan erişilen yerel arayüzdür. Başlangıç yapılandırması ve acil durum yönetimi için kullanılır. DCUI oturumları da ESXi tarafından izlenir; her DCUI giriş denemesi vSphere UserLoginSessionEvent olarak olay günlüğüne düşer. Yani DCUI ile yapılan root/konsol girişleri, hem ESXi loglerinde hem de vCenter etkinlik tablosunda kayıtlıdır. Bu sayede adli ekip, DCUI erişimlerini vCenter veya ESXi loglarından takip edebilir.

5. ESXI Dosya Sistemi

ESXI sistemlerde varsayılan olarak VMFS (Virtual Machine File System) kullanılır. VMFS, bir veya daha fazla LUN’a (extent) yayılmış küme dosya sistemidir. Üzerinde sanal diskler, konfigürasyonlar vb. saklar.

VMFS veri bütünlüğü için küme içi erişimlerde SCSI-3 persistent reservation veya ATS (Atomic Test&Set) kilitleme mekanizmalarını kullanır. Bu mekanizmalar, birden fazla host’un aynı VMFS hacmine aynı anda yazmasını kontrol altına alır.

VMFS’in bazı iç yapı özellikleri şöyledir:

Volume Header: Her VMFS hacminin başında bir imza vardır (“4B 44 4D 56” hekz) ve sonunda “43 4F 52 50” satırı bulunur. Başlıkta VMFS sürümü, blok büyüklüğü, blok sayısı ve hacmin UUID’si gibi bilgiler yer alır. UUID’nin son 6 baytı oluşturulduğu ESXi host’un MAC adresini taşır; bu yolla bir hacmi kim oluşturmuş tespit edilebilir

File Descriptor Block – FDB: VMFS, dosya ve klasörlere ait meta-veriyi FDB’de tutar. FDB bir B-tree gibi yapılandırılmıştır ve dosya adlarını, boyutlarını, izin bilgilerini, verinin hangi bloklarda olduğunu gösteren pointer’ları içerir. Bu yapı sayesinde dosya araması hızlı gerçekleşir.

Pointer Blokları: Bu bloklar, dosyalara ait veriyi disk bloklarına yönlendiren bir ağacın parçalarıdır. Bir dosyanın içeriği birden çok blokta yer alabilir ve bu yapılar dosyanın hangi blokta olduğunu gösterir.

Veri Blokları: Dosya içerikleri, VMFS’in veri bloklarında saklanır. Her blok boyutu, hacim oluşturulurken belirlenir. VM’lere ait .vmdk dosyaları da bu veri bloklarında yer alır.

Meta-Yapılar: VMFS, tutarlılık için yönetim meta-verileri tutar. Bunlar; ayırma (allocation) bit haritaları, log (journal) dosyaları ve kilitleme (lock) yapılarıdır. Örneğin, bir arıza sonrası dosya sistemi hızlıca kurtarma için log bilgilerini kullanır.

vSAN Mimarisi: vSAN’da ise klasik VMFS yerine bir tür dağıtık obje deposu mevcuttur. Her VM diskleri, vSAN objeleri olarak saklanır. Örneğin bir VMDK dosyası, birden fazla “objeye” bölünebilir ve bu objelerin her biri çoklu bölgeye/host’a kopyalanır. vSAN nesneleri daha küçük veri birimleri olduğundan, bir objenin bir bileşeni kaybolsa bile tüm VM diskine erişim bozulmaz (veriler diğer bileşenlerden elde edilir). vSAN’ın on-disk yapısı VMFS’den farklıdır: her ESXi host kendi disk grup(ları)nda ext4/VMFS (vSAN dediğimiz datastore olarak görünen), global bir abstraksiyon gibi işleyen Vsandisk file system kullanır. Dosya sistemi yerine obje tabanlı olması sebebiyle veri kurtarma karmaşıktır.

| Özellik | VMFS | vSAN |

| Saklama Yapısı | Dağıtık dosya sistemi (birden çok LUN ile) | Dağıtık obje deposu; her VM dosyası objeler halinde saklanır |

| Esneklik | Hacim genişletilebilir, 32 extents destekler | Her node kendi disk gruplarına sahiptir; cluster genişleyerek ölçeklenir. |

| Veri Replikasyonu | Makro düzeyde (hareket veya yansıtma yapılmaz) | Depolama politikalarına göre mini-bileşenler çapraz yansıtılır |

| Kurtarma/Yedekleme | Standart VM dosya kurtarma yöntemleri (snapshot, backup) | Karmaşık; tüm node’ların alınan imajları gerekir. NSX veya Hypervisor seviyesinde snapshot gerekebilir. |

| Adli Notlar | Açık kaynak VMFS sürücüsü ile içerik çıkarılabilir | VMFS üzerindeki normal VMDK dosyası olmadığı için adli analiz zor; vSAN CLI/vSphere API kullanılır. |

Temel Dosya Bileşenleri:

Bir sanal makine oluşturulurken ESXi üzerinde çeşitli dosyalar oluşur.

- .vmx (VM Configuration Files): Sanal makinenin ana yapılandırma dosyasıdır. İçinde VM’nin CPU sayısı, bellek miktarı, sanal ağ kartları, disk ilgileri gibi tüm donanım ve ayar bilgileri bulunur. Bu metin dosyasını açarak VM’nin nasıl yapılandırıldığını görebiliriz. Forensics açıdan, .vmx’de kullanıcı adı, parola (kayıtlısa), UUID gibi bilgiler de yer alabilir. Örneğin hangi ISO’nun bağlandığı veya hangi boot aygıtının seçili olduğu bu dosyada okunabilir .vmx, Sanal makine ayarlarını tanımlar; bu dosyaların kaybı kurtarmayı zorlaştırır.

- .vmdk (Virtual Disk Files) Sanal makinenin diskine ait dosyalardır. Bir VM için en az iki .vmdk dosyası bulunur: descriptor (küçük, metin) ve data bölümü. Descriptor dosyası .vmdk uzantılı, diskin geometri ve yapısını (block boyutu, genişlik, extents listesi) içerir. Gerçek disk verisi ise büyük bir .vmdk veya -flat.vmdk dosyasında veya thin disk için dinamik genişleyen dosyada tutulur.

- .nvram (VM BIOS Setting) – Sanal makineler için donanım yazılımı düzeyindeki ayarları saklar. BIOS/UEFI ayarlarının tutulduğu dosyadır. Örneğin açılış sırası, donanım BIOS bilgileri bu dosyada saklanır.

- .vmxf (Additional VM Metadata) – Sanal makine yönetimi ve geçişine yardımcı olur.

- .log (vmware.log): Her VM’in dizininde vmware.log bulunur. Bu log, VM’nin çalışma zamanı olaylarını içerir. Örneğin ağ arayüzleri ve IP adresleri, hangi anlık görüntülerin alınıp geri yüklendiği ve VM’nin işletim sistemi işlemlerine dair bilgiler burada yer alır.

- .vswp (Swap Dosyası): VM çalışmaya başladığında belleğin yetersiz kalması durumunda kullanılan takas dosyasıdır. ESXi açıldıktan hemen sonra oluşturulur (örneğin VM-8bcd0f28.vswp). Bu dosya VM kapatıldığında silinir ancak inceleme anında açıksa belleğe dair veriler içerebilir.

- .vmss: VM askıya alındığında oluşan “suspended state” dosyasıdır. .vswp dosyası silinip yerine bu dosya yazılır. Askı durumu çözülünce .vmss kalır ve yeni bir .vswp oluşturulur.

- .vmsd: Anlık görüntü (snapshot) meta bilgisini tutan dosyadır. Yeni bir snapshot alındığında boş olan .vmsd dosyası doldurulur, birden çok snapshot varsa birden çok kayıt içerir.

- .vmsn: Bir snapshot alınırken “bellek de kaydedilsin” seçilmişse oluşan dosyadır. İçinde VM’nin bellek dökümleri bulunur. Bu sayede o anki RAM içeriği incelenebilir. Durick’in belirttiğine göre .vmsn dosyası içerisinde çalışmakta olan işlem isimleri ve gizli dosyalar gibi önemli bilgiler stringler halinde bulunabilir. Örneğin saldırganın bellek izleri veya parolaları burada görülebilir.

- .vmem: VM bellek dosyası. Snapshot alındığında RAM’in dökümüdür. Volatility ile analiz edilebilir.

Her dosya türü için varsayılan yol /vmfs/volumes/<datastore_adı>/<VM_adı>/ dizinidir. Örnek olarak /vmfs/volumes/datastore1/win2003/vmname.vmx gibi yollar kullanılır. ESXi kabuğundan ls -l /vmfs/volumes/datastore1/vmname/ komutuyla bu dosyalar listelenebilir. Open VMFS sürücüsüyle de VM dizinleri çıkarılabilir

devamı part 2 de 🙂